イニシアチブ

必要な Tenable Vulnerability Management ユーザーロール: 基本、スキャンオペレーター、標準、スキャンマネージャー、または管理者

[エクスポージャー対応] セクションでは、環境内の脆弱性に対処するためのプロジェクトであるイニシアチブを作成します。イニシアチブでは、組み合わせを使用して特定の検出結果を追跡し、資産タグを適用して範囲に含める資産を選択します。その後、イニシアチブを自分のチームに割り当て、SLA (サービスレベル契約) を設定し、チケットを生成し、修正スキャン結果を使用して進捗状況を追跡できます。Tenable では、このプロセスをモビライゼーションと呼んでいます。

モビライゼーションとは

モビライゼーションは、サイバーエクスポージャー管理ライフサイクルの重要な実行フェーズです。これは、優先する CTEM (Continuous Threat Exposure Management) 検出結果を運用可能にします。お客様が利用しているプログラムを、単なる受動的な記録システムから、セキュリティインテリジェンスが測定可能なビジネスインパクトに直接変換されるアクティブなシステムに変えます。これには、セキュリティチームと修正チームの統合、明確で横断的なワークフローの確立、DX 時代のアタックサーフェス全体のビジネスリスクを決定的に低減することへのリーダーシップの合意形成が必要です。

Tenable Vulnerability Management 内のモビライゼーションワークフローを使用すれば、イニシアチブを作成し、それをお好きなチケッティングシステムの追跡対象アクションアイテムにリンクさせることができます。手動での同期や複雑な SOAR (Security Orchestration, Automation, and Response) ソリューションは必要ありません。脆弱性とエクスポージャーのステータスは、Tenable プラットフォームと既存のワークフローの間で自動的に更新されるので、修正の進行状況をリアルタイムで把握することができます。

イニシアチブの例

本社ネットワークで最近悪用された脆弱性に対処するため、次のようにイニシアチブを作成します。

-

名前 — 本社で最近悪用された脆弱性

-

資産の範囲 — ネットワーク: 本社

-

所有者 — [email protected]

-

修正期限 — 7 日間

-

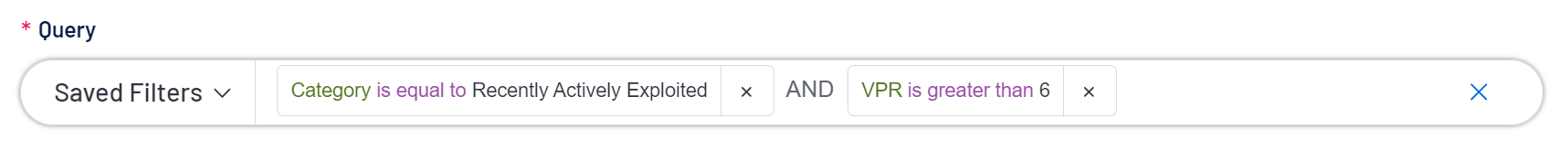

組み合わせ — カテゴリが [最近のアクティブなエクスプロイト] に等しい AND VPR が 6 より大きい

[イニシアチブ] タブにアクセスする方法

-

左側のナビゲーションで

[エクスポージャー対応] をクリックします。

[エクスポージャー対応] をクリックします。[エクスポージャー対応] ページが表示されます。デフォルトでは、

[イニシアチブ] タブがアクティブになっています。

[イニシアチブ] タブがアクティブになっています。

[イニシアチブ] タブには、次のセクションが含まれています。

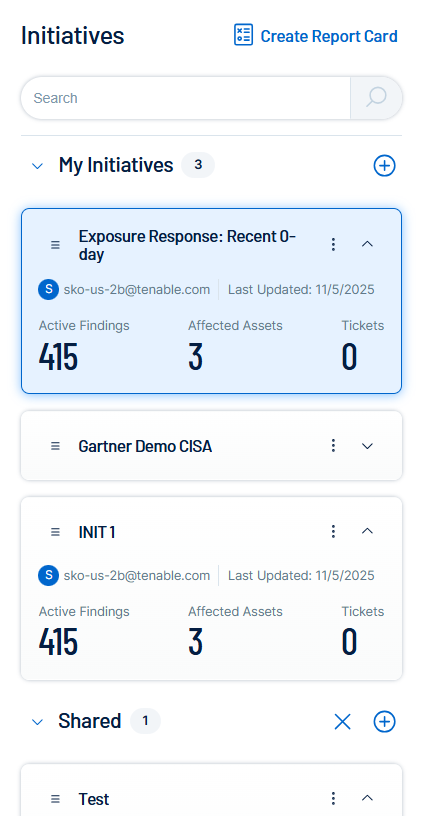

イニシアチブリスト

[イニシアチブ] ページの左側で、すべてのイニシアチブがリスト表示されます。タイルは、個々のイニシアチブを表します。

任意のタイルで、![]() または

または ![]() ボタンをクリックすると、それぞれタイルを展開または折りたたみます。展開されると、各タイルにはイニシアチブに関する以下を含む情報が表示されます。

ボタンをクリックすると、それぞれタイルを展開または折りたたみます。展開されると、各タイルにはイニシアチブに関する以下を含む情報が表示されます。

-

イニシアチブ名。

-

イニシアチブが最後に更新された日付。

-

イニシアチブを作成したユーザーの名前。

-

イニシアチブに関連付けられているアクティブな検出結果、影響を受ける資産、チケットの数。

ここでは、付加されたイニシアチブを作成、追加、削除できます。詳細は、イニシアチブの管理を参照してください。

イニシアチブの概要

[イニシアチブ] ページには、[イニシアチブ] リストで選択したイニシアチブの詳しい概要が表示されます。

イニシアチブの詳しい概要を表示する方法

-

[イニシアチブ] リストで、詳細を表示するイニシアチブを選択します。

[イニシアチブ] ページに、選択したイニシアチブの詳しい概要が表示されます。

イニシアチブの詳しい概要を表示しながら、次の操作が可能です。

-

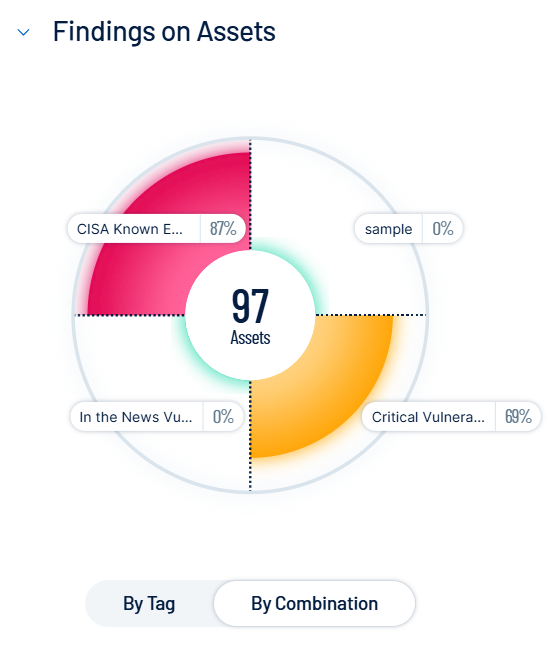

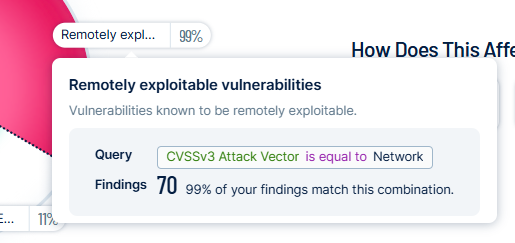

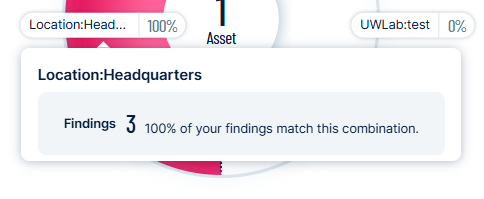

選択したイニシアチブ内の資産に関する検出結果をグラフ表示する。

-

[イニシアチブの概要] を表示します。

-

[自分への影響] セクションには、当該イニシアチブの影響を受けた [資産] と [検出結果] の合計数が表示されます。

ヒント: [イニシアチブ] ページの [影響を受けるマイ資産] または [マイ検出結果] リストに直接移動するには、それぞれ [資産] または [検出結果] をクリックします。

現状

[現状]セクションに、主要なメトリクスと、イニシアチブの経時的なトレンドを追跡する面グラフが表示されます。

主要なメトリクス

パネルの上部に、次のメトリクスが表示されます。

| メトリクス | 説明 |

|---|---|

| 脆弱性の平均経過日数 |

イニシアチブの検出結果の平均経過日数を表示します。このメトリクスは、検出結果が最初に確認された日付、または検出結果が再表面化した日付に基づいています。 |

| 修正までの平均時間 | スキャンで検出結果が検出されて以降、修正されるまでの平均時間を示します。検出結果は、[アクティブ]、[新規]、または [再表面化] になった後、[修正済み] とマークされます。 |

| 修正された検出結果の割合 | 過去のすべての検出結果を含む、イニシアチブ内の修正された検出結果の割合を表示します。 |

新たな検出結果と修正

[新たな検出結果と修正] グラフでは、スキャンが実行されて新しい資産が見つかったり追加されたりするにつれて変化する、イニシアチブの検出結果と修正のトレンドを示します。

次の方法でこのグラフを管理できます。

-

日付範囲を変更するには、[30 日]、[60 日]、[90 日]、[カスタム] のいずれかを選択します。

-

ある特定の日付の詳細を表示するには、グラフでその日付にカーソルを合わせます。

-

重大イベントの詳細を表示するには、グラフの下にある [イベントマーカー] をクリックしてイベントカードを開きます。

イベントカード

チャートの下に、次のイベントが表示されます。

| メトリクス | 説明 |

|---|---|

| 資産カウント | 影響を受ける資産の数に 20% を超える変化がある場合に表示されます。 |

| 組み合わせの変更 | Tenable がイニシアチブの組み合わせを変更または削除した際に表示されます。 |

| 検出結果カウント | 検出結果の合計数に 20% を超える変化がある場合に表示されます。 |

| 再表面化した検出結果 | 再表面化した検出結果の数に 20% を超える変化がある場合に表示されます。 |

新機能

[新機能] セクションには、イニシアチブにおける最近の変更点が表示されます。これらの最新情報には、新しい検出結果、新たな影響を受ける資産、組み合わせによってスコープ内に入った新しい CVE (共通脆弱性識別子) (例: VPR が上昇した CVE) が含まれる場合があります。

[新機能] セクションには、以下のタイルが含まれます。

上位の新しいプラグイン

[上位の新しいプラグイン] タイルで、新たに検出された検出結果に関連付けられているプラグインについて、以下の情報が表示されます。

| 列 | 説明 |

|---|---|

| VPR | 検出結果の VPR (脆弱性優先度格付け) を示します。 |

| VPR (ベータ版) | 脆弱性が近い将来悪用される真の可能性を予測する、次世代の脆弱性リスクスコア。これは、セキュリティチームが低リスクの脆弱性をフィルターで除外し、最もアクティブの可能性が高い脅威のみに集中しやすくすることで、優先順位付けが大幅に向上するように設計されています。 |

| プラグイン | 検出結果を特定したプラグインを示します。プラグイン名をクリックすると、マイ検出結果 でそのプラグインに関連するすべての検出結果が表示されます。 |

| 最終確認日 |

脆弱性スキャン、設定スキャン、検出スキャンを含む、成功したスキャンによって資産が最後に確認された日付。この値は、Tenable Vulnerability Management が資産をインポートした日付になる場合もあります。 |

上位の新規資産

[上位の新規資産] タイルで、新たに検出された資産に関する以下の情報を表示できます。

| 列 | 説明 |

|---|---|

| 資産名 | 影響を受ける資産の名前を示します。資産名をクリックすると、影響を受けるマイ資産 にその [資産 ID] のすべての結果が表示されます。 |

| 検出結果 | 資産に関する検出結果の数を示します。 |

| 最終確認日 |

脆弱性スキャン、設定スキャン、検出スキャンを含む、成功したスキャンによって資産が最後に確認された日付。この値は、Tenable Vulnerability Management が資産をインポートした日付になる場合もあります。 |

組み合わせの最新の変更

[組み合わせの最新の変更] タイルで、新たに検出された CVE に関する情報を表示できます。CVE をクリックすると、その脆弱性の [脆弱性プロファイル] に直接移動できます。

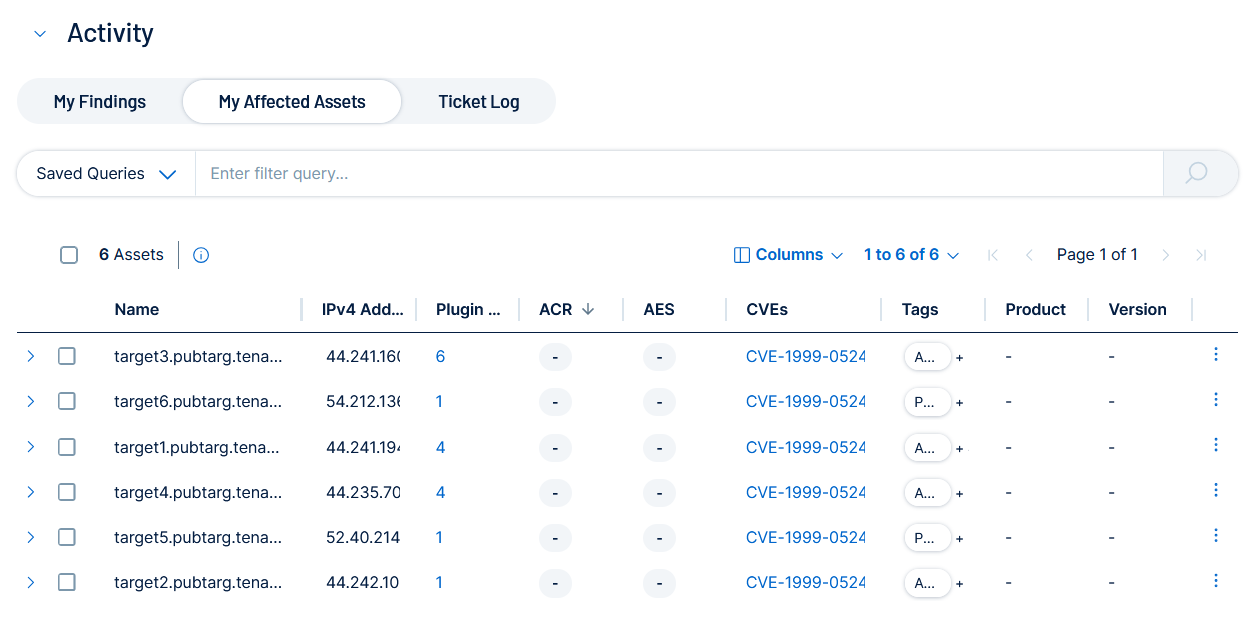

アクティビティ

[アクティビティ] セクションでは、[マイ検出結果]、[影響を受けるマイ資産]、[チケットログ] の 3 つのタブに分かれて修正データが編成されています。[マイ検出結果] タブと [影響を受けるマイ資産] タブのデータは、[クエリビルダー] を使用してフィルタリングし、保存済みクエリとして保存してからエクスポートできます。[チケットログ] タブには、イニシアチブに対して生成されたすべてのチケットのステータスが表示されます。

注意: 許容ルールによりリスクが許容されている検出結果も、引き続きエクスポージャー対応イニシアチブに含まれます。

マイ検出結果

[マイ検出結果] タブには、そのイニシアチブに関するアクティブな検出結果、新しい検出結果、再表面化した検出結果がすべてリストで表示されます。

テーブルには下記の列が含まれます。テーブルのカスタマイズの説明に従って列を表示または非表示にすることができます。

|

列 |

説明 |

|---|---|

|

VPR |

Tenable が計算した VPR (脆弱性優先度格付け) スコアの 0.1 から 10 の数値。 注意: Tenable は、検出結果を特定したプラグインの VPR に基づいて検出結果の VPR を決定します。プラグインが複数の脆弱性に関連付けられている場合、最も高い VPR が表示されます。

|

|

VPR (ベータ版) |

Tenable が計算した VPR (脆弱性優先度格付け) (ベータ版) スコアの 0.1 から 10 の数値。 注意: Tenable は、検出結果を特定したプラグインの VPR に基づいて検出結果の VPR を決定します。プラグインが複数の脆弱性に関連付けられている場合、最も高い VPR が表示されます。

|

|

プラグイン名 |

検出結果を検出した Tenable プラグインの名前を示します。 |

|

プラグイン ID |

Tenable が脆弱性を検出したプラグインの ID (例: 157288)。プラグインの説明を表示するには、ID をクリックするか、Tenable を参照してください。 |

|

影響を受ける資産 |

影響を受けている資産の数を示します。数字をクリックして、[資産の詳細] ページを開きます。 |

| CVE | CISA がスポンサーとなっている CVE プログラムによって割り当てられた、検出結果の CVE 識別子を示します。 |

| CVSSv2 | 検出結果の CVSS (共通脆弱性評価システム) v2 スコアを示します。 |

|

CVSSv3 |

検出結果の CVSS v3 スコアを示します。 |

| CVSSv4 | 検出結果の CVSS v4 スコアを示します。 |

| EPSS |

EPSS (Exploit Prediction Scoring System) スコア。このパーセンテージは、脆弱性が悪用されて出回る可能性を示します。 |

| チケット |

この検出結果からプラグインが生成した問題の数。 注意: この列の数字は、チケットログおよびイニシアチブカードに表示されるチケットの合計数ではありません。 注意: キャッシュの問題により、この列のポップアップに表示されるチケットステータスが、[チケットログ] の [ステータス] 列と一時的に一致しない場合があります。対応するイニシアチブの [アクティビティ] セクション内にある [チケットログ] タブを常に参照してください。[チケットログ] が、作成されたすべてのチケットの、その現在のステータス、合計カウント数を知る際の信頼できる情報源となります。 |

| 製品 | Tenable Vulnerability Management が脆弱性を検出した製品の名前。 |

| 製品タイプ | 製品のタイプ (例: アプリケーション)。 |

| ベンダー | Tenable Vulnerability Management が脆弱性を検出した製品を製造しているベンダー (例: Apache)。 |

| バージョン | Tenable Vulnerability Management が脆弱性を検出した製品のバージョン。 |

| 脆弱性 SLA の日付 | Tenable Vulnerability Management が最後に検出結果を有効化した日付。これは、新しい検出結果の場合は [初回確認日]、再表面化した検出結果の場合は [再表面化した日付] になります。 |

影響を受ける資産

任意の検出結果の行で、> ボタンをクリックすると、その検出結果が表示されている資産のテーブルが表示されます。テーブルには下記の列が含まれます。テーブルのカスタマイズの説明に従って列を表示または非表示にすることができます。

|

列 |

説明 |

|---|---|

| 本来の深刻度 |

スキャンが検出結果を最初に検出した時の脆弱性の CVSS ベースの深刻度。詳細は、CVSS と VPRを参照してください。 |

|

資産名 |

エージェント名、ローカルホスト名、NetBIOS 名、DNS (FQDN) (完全修飾ドメイン名)、IPv4 アドレス、IPv6 アドレスの属性の有無に基づいて Tenable により割り当てられる一意の識別子。 |

| オペレーティングシステム |

資産にインストールされているオペレーティングシステムを示します (例: Linux Kernel 3.13)。 |

|

IPv4 アドレス |

資産の IPv4 アドレスを示します。 |

|

IPv6 アドレス |

資産の IPv6 アドレスを示します。 |

| プラグインカウント | 資産に関する検出結果の数を示します。数字をクリックすると、[検出結果] ワークベンチで詳細が表示されます。 |

| ポート | スキャンが脆弱性を検出した資産への接続にスキャナーが使用したポートの情報です |

| プロトコル | スキャンが脆弱性を検出した資産との通信でスキャナーが使用したプロトコルです。 |

|

ACR |

(Tenable One / Tenable Lumin のライセンスが必要) Tenable 定義の ACR (資産重要度の格付け) の 1 から 10 までの整数。 |

|

AES |

(Tenable One / Tenable Lumin のライセンスが必要) Tenable 定義の AES (資産のエクスポージャースコア)、0 から 1000 までの整数。 |

|

最終確認日 |

資産が最後にスキャンで表示された日付を示します。 |

| ソース | Nessus のネットワークベースの評価など、検出結果を特定したスキャナーまたはセンサーを示します。 |

|

タグ |

Tenable Vulnerability Management で適用した資産タグを一覧表示します。 |

| 製品 | Tenable Vulnerability Management が脆弱性を検出した製品の名前。 |

| 製品タイプ | 製品のタイプ (例: アプリケーション)。 |

| ベンダー | Tenable Vulnerability Management が脆弱性を検出した製品を製造したベンダー (例: Apache)。 |

| ベンダーの深刻度 | CNA (CVE Numbering Authority) によって割り当てられた脆弱性の深刻度。最悪のシナリオを反映する NVD (National Vulnerability Database) スコアとは異なり、この評価では軽減が考慮されています。 |

| バージョン | Tenable Vulnerability Management が脆弱性を検出した製品のバージョン。 |

| 脆弱性 SLA の日付 | Tenable Vulnerability Management が最後に検出結果を有効化した日付。これは、新しい検出結果の場合は [初回確認日]、再表面化した検出結果の場合は [再表面化した日付] になります。 |

影響を受けるマイ資産

[影響を受けるマイ資産] タブには、未修正の検出結果があるイニシアチブのすべての資産が表示されます。クエリビルダーを使用して結果を絞り込んだり、タグを追加してビジネスの文脈を提供したりします。

ここでは、影響を受ける資産に関する次の情報を表示できます。

|

列 |

説明 |

|---|---|

|

名前 |

資産の名前を示します。 |

| オペレーティングシステム | 当該資産が実行しているオペレーティングシステムを示します (例: Linux Kernel 3.13)。 |

|

IPv4 アドレス |

資産の IPv4 アドレスを示します。 |

|

IPv6 アドレス |

資産の IPv6 アドレスを示します。 |

|

プラグインカウント |

当該資産の検出結果を特定した Tenable プラグインの数を示します。数字をクリックすると、[検出結果] ワークベンチで詳細が表示されます。 |

|

ACR |

(Tenable One / Tenable Lumin のライセンスが必要) Tenable 定義の ACR (資産重要度の格付け) の 1 から 10 までの整数。 |

|

AES |

(Tenable One / Tenable Lumin のライセンスが必要) Tenable 定義の AES (資産のエクスポージャースコア)、0 から 1000 までの整数。 |

| CVE | CISA が支援している CVE プログラムによって割り当てられた、資産の検出結果の CVE (共通脆弱性識別子) を示します。 |

| ソース | Nessus のネットワークベースの評価など、資産に関する検出結果を識別したスキャナーまたはセンサーを示します。 |

|

タグ |

資産の資産タグを一覧表示します。 |

| 製品 | Tenable Vulnerability Management が脆弱性を検出した製品の名前。 |

| 製品タイプ | 製品のタイプ (例: アプリケーション)。 |

| ベンダー | Tenable Vulnerability Management が脆弱性を検出した製品を製造したベンダー (例: Apache)。 |

| バージョン | Tenable Vulnerability Management が脆弱性を検出した製品のバージョン。 |

| 脆弱性 SLA の日付 | Tenable Vulnerability Management が最後に検出結果を有効化した日付。これは、新しい検出結果の場合は [初回確認日]、再表面化した検出結果の場合は [再表面化した日付] になります。 |

プラグイン

任意の資産の行で、> ボタンをクリックすると、その資産の検出結果に対するプラグイン結果のテーブルが表示されます。ここでは、プラグインの結果に関する以下の情報を表示できます。

|

列 |

説明 |

|---|---|

|

VPR |

Tenable が計算した VPR (脆弱性優先度格付け) スコアの 0.1 から 10 の数値。 注意: 検出結果の VPR は、検出結果を特定したプラグインの VPR に基づいています。プラグインが複数の脆弱性に関連付けられている場合、最も高い VPR が表示されます。

|

|

VPR (ベータ版) |

Tenable が計算した VPR (脆弱性優先度格付け) (ベータ版) スコアの 0.1 から 10 の数値。 注意: 検出結果の VPR は、検出結果を特定したプラグインの VPR に基づいています。プラグインが複数の脆弱性に関連付けられている場合は、最も高い VPR が表示されます。

|

|

プラグイン名 |

検出結果を検出した Tenable プラグインの名前を示します。 |

|

プラグイン ID |

Tenable が脆弱性を検出したプラグインの ID (例: 157288)。プラグインの説明を表示するには、ID をクリックするか、Tenable を参照してください。 |

|

検出結果 |

検出結果の数を示します。 |

|

深刻度 |

CVSS に基づく脆弱性の深刻度。詳細は、CVSS と VPRを参照してください。 |

| CVSSv2 | 検出結果の CVSS (共通脆弱性評価システム) v2 スコアを示します。 |

|

CVSSv3 |

検出結果の CVSS v3 スコアを示します。 |

| CVSSv4 | 検出結果の CVSS v4 スコアを示します。 |

| EPSS |

EPSS (Exploit Prediction Scoring System) スコア。このパーセンテージは、脆弱性が悪用されて出回る可能性を示します。 |

| 製品 | Tenable Vulnerability Management が脆弱性を検出した製品の名前。 |

| 製品タイプ | 製品のタイプ (例: アプリケーション)。 |

| ベンダー | Tenable Vulnerability Management が脆弱性を検出した製品を製造したベンダー (例: Apache)。 |

| バージョン | Tenable Vulnerability Management が脆弱性を検出した製品のバージョン。 |

| 脆弱性 SLA の日付 | Tenable Vulnerability Management が最後に検出結果を有効化した日付。これは、新しい検出結果の場合は [初回確認日]、再表面化した検出結果の場合は [再表面化した日付] になります。 |

ここでは、資産にタグを追加したり削除したりすることができます。詳細は、影響を受ける資産タグの管理を参照してください。

チケットログ

[チケットログ] タブは、イニシアチブに関連付けられているチケットのすべてのアクションが記録される、Tenable Vulnerability Management の台帳のようなものです。[チケットログ] タブには、イニシアチブに対して生成されたすべてのチケットが表示されます。

[チケットログ] タブには次の情報が含まれています。

|

列 |

説明 |

お客様にとって意味すること |

|---|---|---|

|

作成日 |

Tenable Vulnerability Management が外部システムで当該チケットを最初に作成した日時。 |

チケットベースの修正 SLA の正式な開始日を確立します。 |

|

統合 |

チケットを作成したチケットアプリケーションの名前 (例: Jira や ServiceNow)。 |

チケットがルーティングされた経路を素早く確認できるため、監査や複数のチケッティングシステムを使用する環境で役立ちます。 |

|

キー |

検出結果を検出した Tenable プラグインの名前を示します。 |

外部システムでのチケットの識別子 (例: ServiceNow の場合は INC1234567、Jira の場合は PROJ-123)。クリックするとチケットに直接移動できます。 |

|

コンテンツ |

システムがチケットの作成時または更新時にチケットの [説明] フィールドにプッシュした脆弱性と資産のデータ (VPR、CVSS、資産タグ、エクスプロイトステータスなど) のスナップショット。 |

正しいリスクデータが修正チームに送信されたことを迅速に確認できます。 |

|

ステータス |

外部システムでのチケットの現在の状態 (例: オープン、進行中、解決済み、クローズ)。 注意: キャッシュの問題により、この列のポップアップに表示されるチケットステータスが、[マイ検出結果] の [チケット] 列と一時的に一致しない場合があります。[チケットログ] が、作成されたすべてのチケットの、その現在のステータス、合計カウント数を知る際の信頼できる情報源となります。 |

外部システムによって報告されたチケットのライフサイクルステータスを確認します。 |

| 作成方法 | チケットが生成された方法を示します。自動 (イニシアチブのルールによる) または 手動 (エクスポージャー対応のユーザーによって作成) があります。 | 修正イニシアチブの自動化ワークフローが想定通りに機能していることを監査して確認するために必要です。 |

| 最終更新日 | Tenable Vulnerability Management が外部システムのチケットステータスの変化またはコンテンツの変更を最後に観察した日時。 | 最近のアクティビティまたは状態の同期を確認します。 |

外部チケッティングシステム (Jira や ServiceNow など) で、またはエクスポージャー対応インターフェース内から直接チケットを編集することもできます。詳細は、チケットログのイニシアチブチケットの編集を参照してください。

次の手順

イニシアチブの作成と管理を始める際は、次のドキュメントを参照してください。