エクスポージャー対応の運用可能化

エクスポージャー対応は、未加工の脆弱性データをイニシアチブに変換します。イニシアチブとは、決められた所有者、サービスレベル契約 (SLA)、自動追跡機能を持つ、的を絞った修正プロジェクトです。このプレイブックでは、ランサムウェア防止シナリオに焦点を当て、高優先度のエクスポージャーイベントのライフサイクルの全工程を示します。

目的

静的な「脆弱性リスト」から、プロアクティブなプロジェクトベースのエクスポージャー対応モデルへ移行する。

前提条件

-

データを表示するための適切なアクセス許可があることを確認する。

-

修正を検証するための適切なスキャンアクセス許可があることを確認する。

-

チケッティングシステム (Jira/ServiceNow) との統合

ステップ 1: 脅威を定義する

[組み合わせ] は、軽減するリスクを定義する論理フィルターです。カスタムの組み合わせを作成して、それぞれのビジネスニーズに合わせてこの脅威を定義できます。

-

Tenable Vulnerability Management にログインします。

-

左側のナビゲーションで

[エクスポージャー対応] > [組み合わせの管理] をクリックします。

[エクスポージャー対応] > [組み合わせの管理] をクリックします。[エクスポージャー対応] ページが表示され、[組み合わせの管理] タブが開きます。

-

左側のパネルの右上にある、

ボタンをクリックします。

ボタンをクリックします。[エクスポージャー対応組み合わせの作成] ペインが表示されます。

-

[組み合わせ名] テキストボックスに、「ランサムウェアの悪用可能な手法」と入力します。

-

[フィルター] セクションで、[脆弱性カテゴリ] を選択し、[ランサムウェア ]を検索します。

-

(オプション) [悪用可能] のフィルターを追加し、True に設定します。

-

[保存] をクリックします。

左側のパネルの [組み合わせ] リストに組み合わせが表示されます。

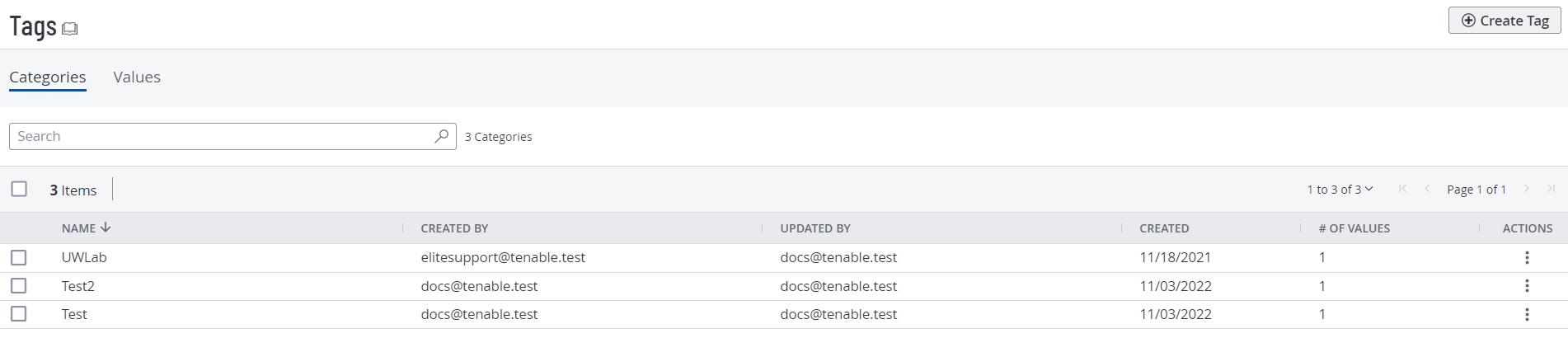

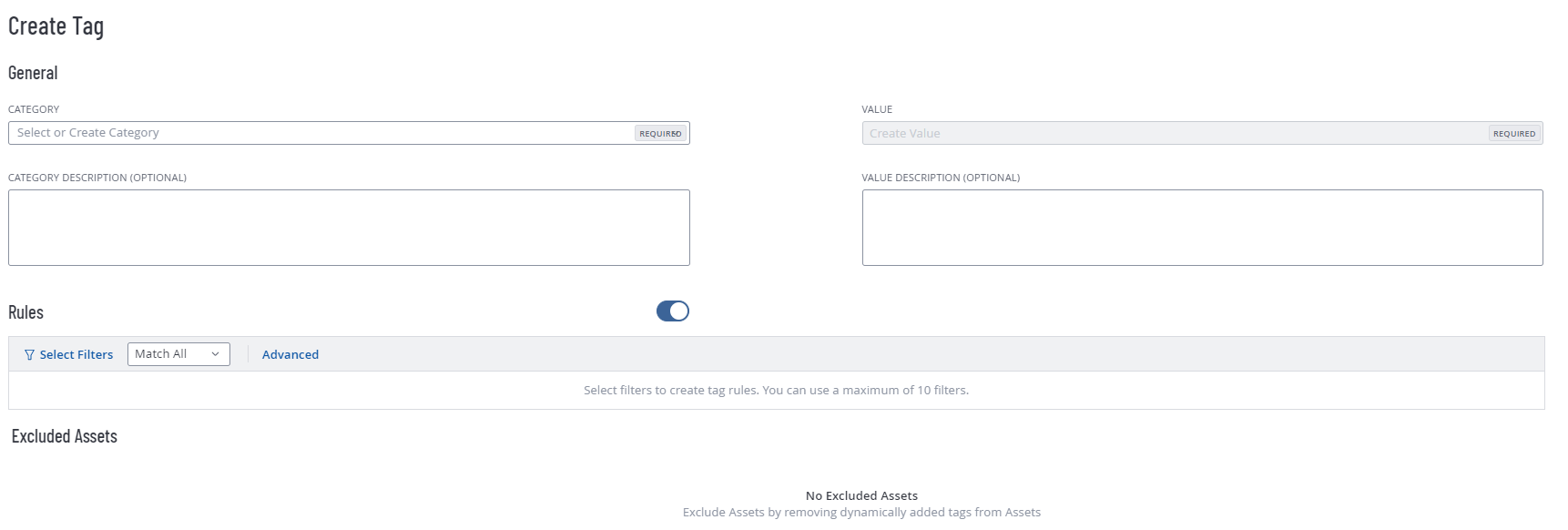

ステップ 2: タグで資産をスコーピングする

的を絞った修正作業にするために、資産タグを使用して、どのチームがどの資産を担当するを決めます。

-

左側のナビゲーションで

[設定] をクリックします。

[設定] をクリックします。[設定] ページが表示されます。

-

[タグ付け] タイルをクリックします。

[タグ] ページが表示されます。デフォルトでは、[カテゴリ] タブがアクティブになっています。

-

ページの右上にある

[タグの作成] ボタンをクリックします。

[タグの作成] ボタンをクリックします。[タグの作成] ページが表示されます。

-

手順に従い、OS または部門別に資産にタグを付けます (例: OS: Windows Server)。このスコーピングにより、IT チームは自身が管理する資産のチケットのみを受け取るようになり、「アラート疲労」を防ぎます。

-

[保存] をクリックします。Tenable Vulnerability Management によりタグが保存され、自動タグの場合は、該当する資産に適用されます。

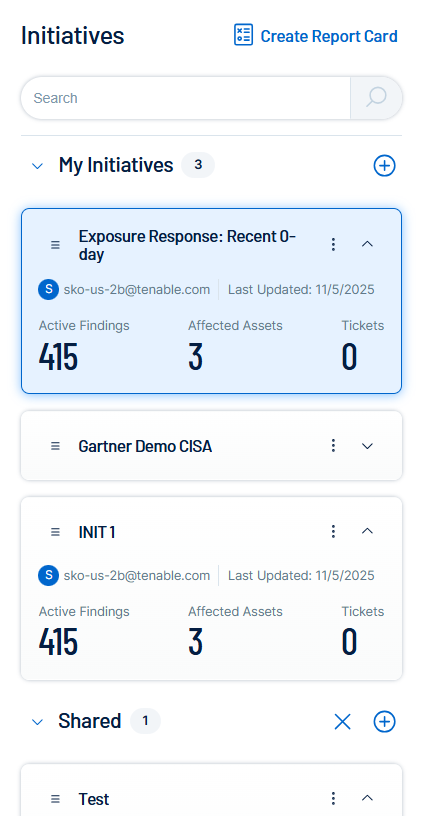

ステップ 3: イニシアチブを作成して開始する

イニシアチブを作成すると、データが期限付きのプロジェクトに変わります。

-

左側のナビゲーションで

[エクスポージャー対応] をクリックします。

[エクスポージャー対応] をクリックします。[エクスポージャー対応] ページが表示されます。デフォルトでは、

[イニシアチブ] タブがアクティブになっています。

[イニシアチブ] タブがアクティブになっています。 -

[マイイニシアチブ] セクションで、

ボタンをクリックします。

ボタンをクリックします。[エクスポージャー対応イニシアチブを作成] ペインが表示されます。

-

[基本セットアップ] タブで、次のオプションの設定を行います。

-

[名前] ボックスに「Q1 Ransomware Defense - Windows Flet」と入力します。

- ランサムウェアの悪用可能な手法の組み合わせと OS: Windows Server タグを選択します。

-

[修正期間 (SLA)] を 7 日間に設定します。

-

チームリーダーを所有者として割り当てます。

-

-

[チケッティングの自動化] タブで、深刻度が重大である検出結果を IT チームにとって最上位の優先度 (P1) にマッピングするようにチケットシステムを設定します。

-

[保存] をクリックします。

イニシアチブは [マイイニシアチブ] パネルに表示されます。更新されたチケット情報が、Tenable Vulnerability Management と選択したチケッティングシステムの両方に反映されるには、最大 10 分かかる場合があります。

ステップ 4: 修正を検証する

[組み合わせタイムライン] を使用して、リスクの「破壊」を追跡します。タイムラインを毎週確認します。下降状態はパッチ修正が成功していることを示しています。横ばい状態は、IT チームが再起動の時間制限などの技術的なブロッカーに遭遇した可能性があることを示しています。

ステップ 5: (オプション) レポート用のダッシュボードを作成する

可視性の高いダッシュボードを作成し、進捗状況をリーダーに伝達します。

-

次のウィジェットの 1 つまたはすべてを使ってダッシュボードを作成します。

-

イニシアチブ進捗ウィジェット: 特定のイニシアチブにフィルターを適用したテンプレートライブラリからウィジェットを追加します。

-

SLA コンプライアンスウィジェット: SLA ステータス (SLA 内、SLA 期限迫る、SLA 超過) 別にグループ化された棒グラフを作成します。

-

トレンドライン: 過去 30 日間のランサムウェア脆弱性の総数を表示するトレンドウィジェットを追加します。

ヒント: ダッシュボードとウィジェットの詳細については、ダッシュボードおよびウィジェットライブラリの表示を参照してください。 -