カスタムロールの作成

必要なユーザーロール: 管理者

カスタムロールを作成する方法:

-

左側のナビゲーションで

[設定] をクリックします。

[設定] をクリックします。[設定] ページが表示されます。

-

[アクセス制御] タイルをクリックします。

[アクセス制御] ページが表示されます。このページで、Tenable Vulnerability Management アカウントのリソースへのユーザーアクセスとグループアクセスを制御できます。

-

[ロール] タブをクリックします。

[ロール] ページが表示されます。このページの表に、Tenable Vulnerability Management インスタンスで使用可能なすべてのユーザーロールが一覧表示されます。

-

次のいずれかを行います。

- 既存のロールを複製して変更します。

-

新しいロールを追加する

-

表の上部にある [ロールの追加] をクリックします。

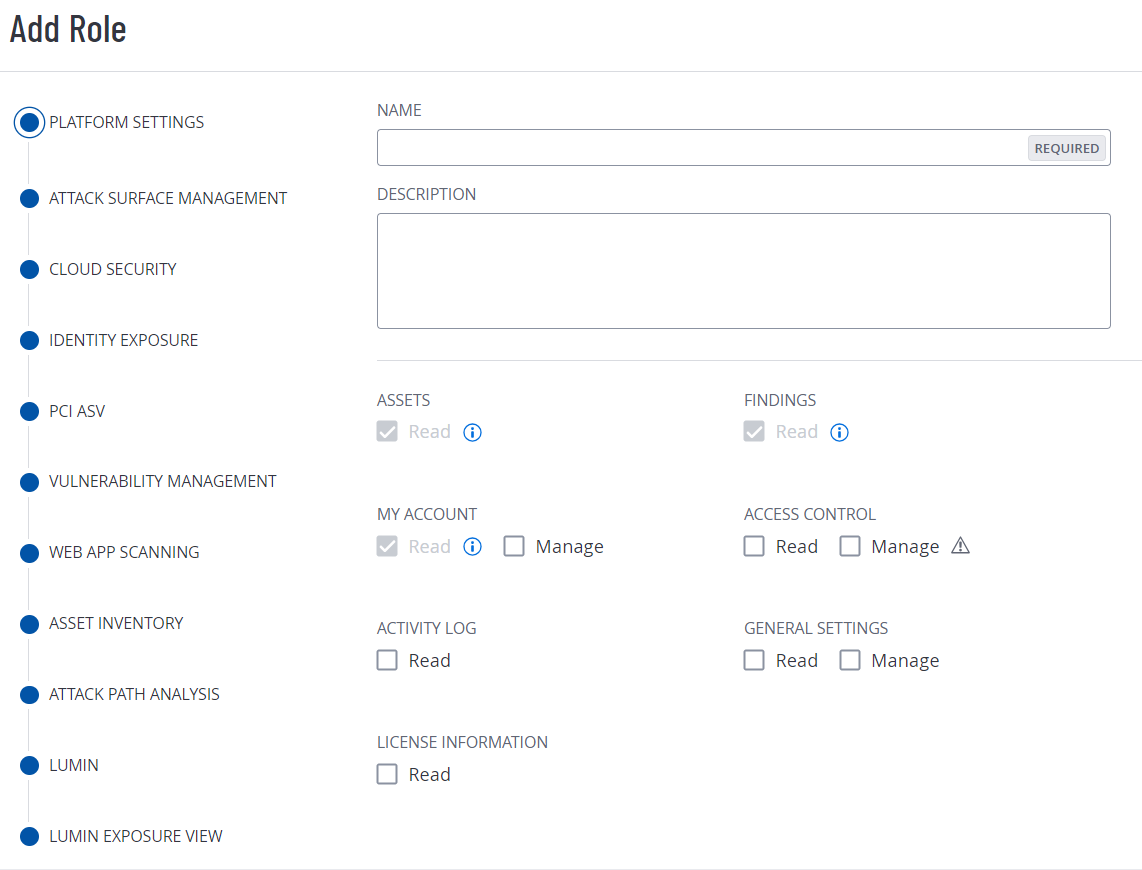

[ロールの追加] ページが表示されます。

-

[名前] ボックスにカスタムロールの名前を入力します。

-

(オプション) [説明] ボックスに、カスタムロールの説明を入力します。

-

カスタムロールがアクセスできるアプリケーションを決定します。

-

左側のパネルで、[アプリケーション名] をクリックします。

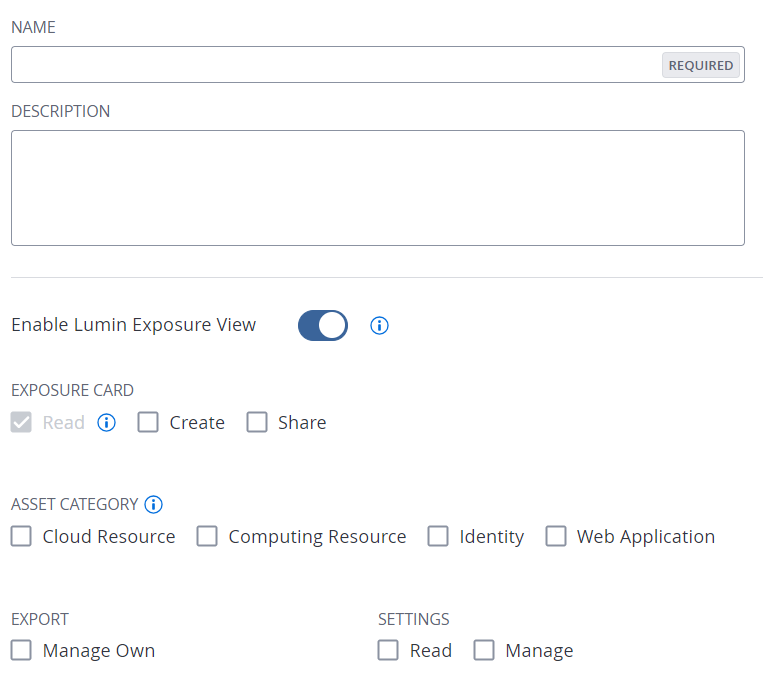

[有効化] トグルが表示されます。

-

[有効化] トグルをクリックして、作成しているカスタムロールについて、このアプリケーションへのアクセスを有効または無効にします。

一部のアプリケーションでは、アプリケーションに関連付けられた権限が表示されます。

-

カスタムロールに追加する各権限のチェックボックスを選択します。

ヒント: 権限の詳細については、カスタムロール権限 を参照してください。注意: カスタムロールを作成するときは、[一般設定]、[ライセンス]、および [マイアカウント] セクションの読み取り権限を含める必要があります。これらのセクションの読み取り権限を含めないと、ロールに割り当てられたユーザーは Tenable Vulnerability Management にログインできません。

セクション 権限オプション プラットフォーム設定 資産 読み取り 検出結果 読み取り マイアカウント 読み取り、管理 アクセス制御 読み取り、管理

注意: アクセス制御 で管理権限を追加すると、そのカスタムロールを持つユーザーはだれでも、管理者ユーザーを作成し、そのユーザーとしてログインし、そのユーザー自身のインスタンスを含め、Tenable Vulnerability Management インスタンスの任意のユーザーの権限やアクセス許可を変更することができます。アクセス制御 設定を管理できるユーザーアカウントを作成する場合、Tenable はそのユーザーに管理者ロールを割り当てることを推奨します。詳細は、Tenable 提供のロールと権限を参照してください。

アクセス制御ユーザー 読み取り 注意:管理権限を持つ共有コレクションロールを作成すると、アクセス制御ユーザーの読み取り権限も有効になります。

アクティビティログ 読み取り 全般設定 読み取り、管理 ライセンス情報 読み取り Tenable Attack Surface Management ビジネス 管理 インベントリ 管理 注意: [インベントリ] チェックボックスのみを選択した場合、インベントリを管理することはできますが、管理者インターフェースにはアクセスできません。

詳細については、Tenable Attack Surface Management ユーザーガイドの Tenable Attack Surface Management ロールを参照してください。

Vulnerability Management Dashboard 管理、共有 注意: ダッシュボード セクションのカスタムロール権限には、ダッシュボードをエクスポートする機能が含まれていません。ユーザーがダッシュボードをエクスポートできるようにするには、Tenable が提供するロールをユーザーに割り当てます。

注意:すべてのユーザーは、自分に割り当てられた権限に関係なく、自分が作成したダッシュボード、または他のユーザーが共有してくれたダッシュボードを表示できます。

エクスポート すべて管理、自身を管理 変更/許容ルール 読み取り、管理 注意: これらの [変更/許容ルール] の権限を有効にすると、Tenable Vulnerability Management、Tenable Web App Scanning、ホスト監査の検出結果の変更ルールの操作ができるようになります。Web App Scanning Web Application Scan 読み取り、管理、インポート、PCI の送信 注意: PCI の送信権限が適切に機能するには、カスタムロールの作成時に [PCI ASV を有効にする] トグルも有効にする必要があります。Tenable 提供のスキャンテンプレート 使用 注意: 使用権限が適切に機能するには、[ウェブアプリケーションスキャン] セクションや [ユーザー定義スキャンテンプレート] セクションで [管理] 権限も有効にする必要があります。ユーザー定義スキャンテンプレート 読み取り、管理 管理された認証情報 読み取り、管理 警告: レガシー Tenable Web App Scanning で管理された認証情報アクセスを制限するには、このセクションのチェックボックスをオフにし、カスタムロール作成ページの [脆弱性管理] > [スキャン] セクションの 管理された認証情報 チェックボックスをオフにする必要があります。注意: レガシー Tenable Web App Scanning インターフェースでは、管理された認証情報を表示するには、カスタムロールのユーザーに管理ロールが割り当てられている必要があります。新しい Tenable Web App Scanning インターフェースでは、ユーザーは読み取りロールのみで、管理された認証情報を表示できます。変更/許容ルール 読み取り、管理 注意: これらの [変更/許容ルール] の権限を有効にすると、Tenable Vulnerability Management、Tenable Web App Scanning、ホスト監査の検出結果の変更ルールの操作ができるようになります。Tenable サイバーエクスポージャー管理 アクセスできる資産タイプ クラウドリソース、コンピューティングリソース、ID、ウェブアプリケーション インベントリ 読み取り エクスポート 自分のもののみ管理 タグ 作成、編集 エクスポート 自分のもののみ管理 検出結果 読み取り、管理 クエリ 保存、検索 アクセスできる資産タイプ クラウドリソース、コンピューティングリソース、ID、ウェブアプリケーション エクスポート 自分のもののみ管理 エクスポージャーカード 読み取り、作成、共有 設定 読み取り、管理 スキャン Nessus/Nessus Agent スキャン 読み取り、管理、PCI を送信 スキャンの除外 読み取り、管理 Tenable 提供のスキャンテンプレート 使用 ユーザー定義スキャンテンプレート 読み取り、管理 管理された認証情報 読み取り、管理 ターゲットグループ 読み取り、管理 共有コレクション 読み取り、管理 注意:管理権限を持つ共有コレクションロールを作成すると、アクセス制御ユーザーの読み取り権限も有効になります。

-

-

[保存] をクリックします。

Tenable Vulnerability Management によってロールが保存され、ロールの表に追加されます。

-