Tenable Vulnerability Management 2026 年リリースノート

ヒント: Tenable ドキュメントの更新に関するアラートを受け取るようにサブスクリプション登録できます。

以下のリリースノートは、新しいリリース順にリストされています。

2026 年 5 月 12 日

Tenable は Tenable Vulnerability Management に新しいアクション化機能を追加しました。これらの更新は、Tenable One プラットフォーム内のワークフロー統合とチケット管理を強化します。

主なポイント

文脈に基づいてワークフローを開始

-

チケットの手動作成: [調査] > [検出結果] ページから、Jira または ServiceNow のチケットを直接作成できるようになりました。

-

エクスポージャー対応イニシアチブの作成: [脆弱性インテリジェンス] タブ内で直接エクスポージャー対応イニシアチブを作成できます。

-

チケットクローズの自動化: 今後、Tenable は検出結果が修正済み状態に達したときに、Jira または ServiceNow のチケットを自動的にクローズします。

ワークフローの強化

-

チケットログの詳細: [検出結果の詳細] ページに、包括的なチケットログの詳細が含まれるようになりました。

-

検出結果テーブルのフィルター: [調査] > [検出結果] テーブル内で新しいチケットフィルターを使用して、データを並べ替えることができます。

-

エクスポージャー対応ログ: [エクスポージャー対応] セクション内でチケットログをフィルタリングおよびエクスポートできるようになりました。

詳細については、Tenable Vulnerability Management ユーザーガイドの次のトピックを参照してください。

Windows ホストにインストールされ、Tenable Vulnerability Management にリンクされているエージェントが、継続的評価スキャン機能をサポートするようになりました。継続的評価スキャンによって、ホストのソフトウェアインベントリを継続的に監視できるようになります。

継続的評価スキャンはエージェントプロファイルレベルで設定できます。継続的評価スキャンを有効にするには、[エージェントプロファイル] メニューの [継続的評価スキャンを有効にする] オプションを選択し、プロファイルの [ベースラインスキャン頻度] を設定します。この設定を有効にし、ベースラインスキャン頻度を設定して、エージェントプロファイルの変更を保存すると、そのプロファイルに割り当てられたエージェントは継続的評価スキャンの実行を開始します。

詳細については、Tenable Vulnerability Management ユーザーガイドの継続的評価スキャンおよびエージェントプロファイルを参照してください。

2026 年 4 月 28 日

Tenable は、[調査] の [検出結果] ページに [AI Aware] ボタンを追加しました。このアップデート前は、AI 関連の検出結果を表示するためにフィルターを手動で作成する必要がありました。クエリビルダーの右側にある [AI Aware] をクリックすると、プラグインファミリーは人工知能に等しいの検出結果を自動的にフィルタリングできます。

詳細については、Tenable Vulnerability Management ユーザーガイドの検出結果ページを使用するを参照してください。

2026 年 4 月 27 日

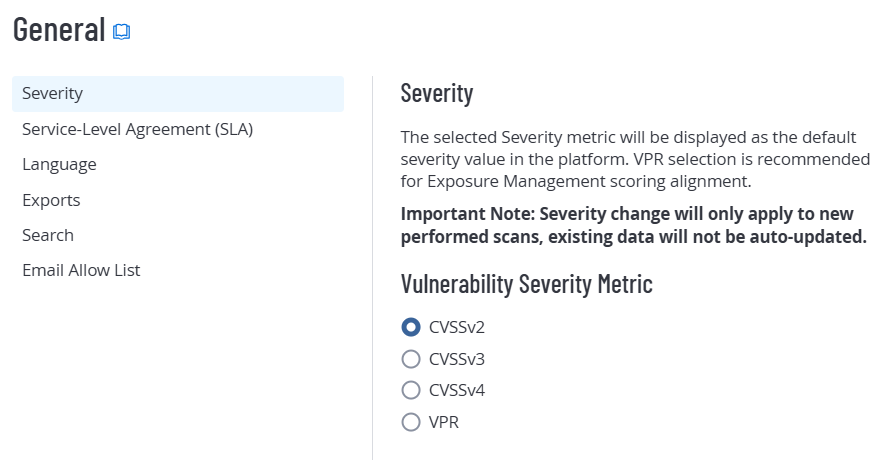

Tenable は、Tenable Vulnerability Management 設定内で主要な深刻度メトリクスとして VPR (脆弱性優先度格付け) を選択できる機能を追加しました。この更新により、組織全体でリスクスコアリングを標準化でき、実際の脅威インテリジェンスとデータ主導の緊急性に基づいて修正作業の優先順位付けができるようになります。

詳細は、Tenable Vulnerability Managementユーザーガイドの全般設定を参照してください。

2026 年 3 月 31 日

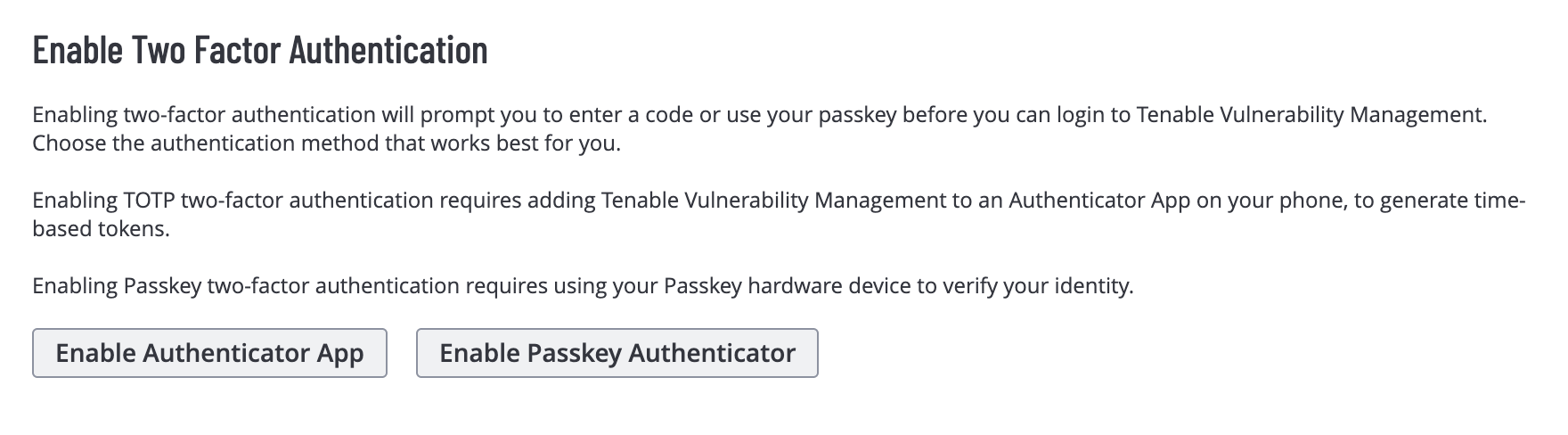

Tenable による CISA の Secure By Design (セキュア・バイ・デザイン) に対するコミットメントと進行中のプラットフォームのセキュリティ強化の一環として、より安全で合理化されたサインインエクスペリエンスのためにパスキーを使用できるようになりました。アカウント設定でパスキーを設定することで、従来のパスワードを、暗号技術の強度が高くフィッシング耐性のある認証に置き換えることができ、Tenable プラットフォームのセキュリティとアクセスの両方が向上します。

詳細については、Tenable Vulnerability Management ユーザーガイドの、自分のアカウントに二要素認証を設定するを参照してください。

2025 年 3 月 16 日

Tenable は、スケールの不一致により、Tenable Vulnerability Management の [組み合わせ] ページで、エクスプロイト予測評価システム (EPSS スコア) のフィルターが不正確なデータを返していた問題を修正しました。

これまでシステムは EPSS 値を生の数値 (0-100) として保存していましたが、検索 API には小数の値 (0-1) が必要でした。この修正により、パーセンテージで入力された EPSS スコアを、システムが保存前に正しく変換するようになりました。この変更により、脆弱性管理イニシアチブのために正確な資産と検出結果の結果を得ることができます。

2026 年 3 月 12 日

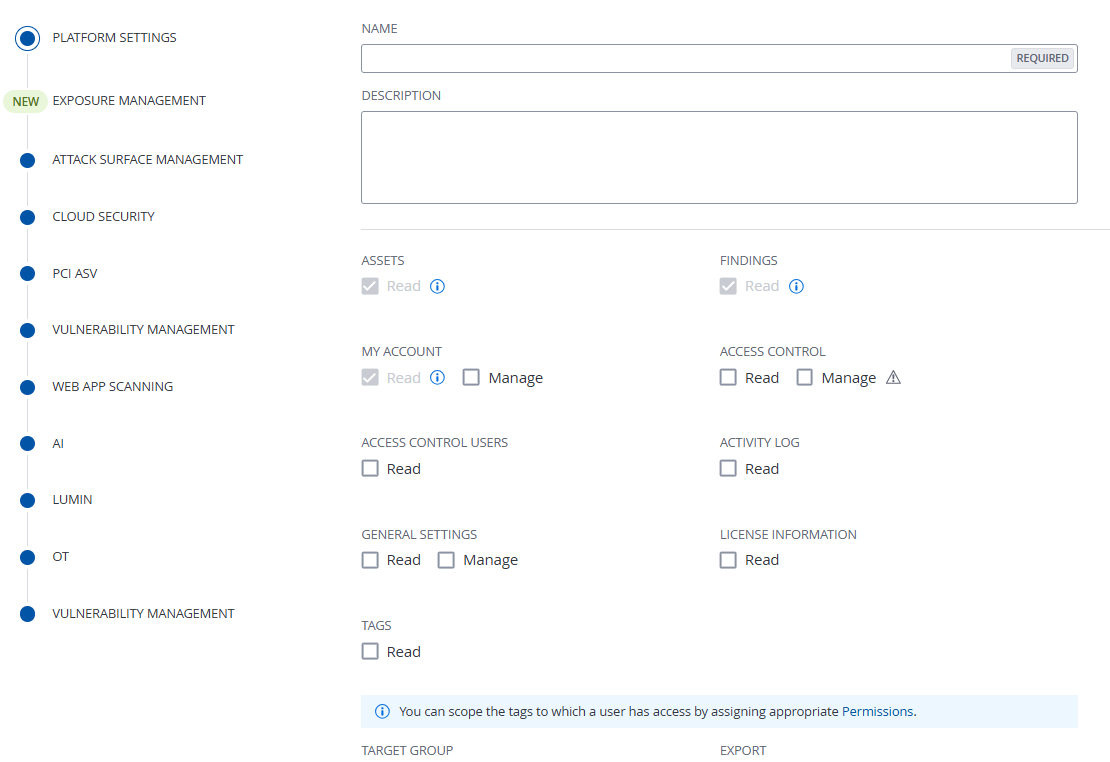

Tenable Vulnerability Management 内での今後のカスタムロールのアップデートに備えて、Tenable は、下記のオプションを、[脆弱性管理設定] セクションから、カスタムロール作成ワークフローの [プラットフォーム設定] セクションに移動しました。

-

タグ

-

読み取り

-

-

ターゲットグループ

-

読み取り

-

管理

-

詳細については、Tenable Vulnerability Management ユーザーガイドのカスタムロールの作成を参照してください。

2026 年 3 月 4 日

Tenable は、Tenable Vulnerability Management と Tenable Security Centerで利用可能な OT Discovery を導入しました。この機能により、既存の脆弱性管理プラットフォームを使用してオペレーショナルテクノロジー (OT) 資産を特定できます。この機能により、基本的な OT インベントリのために新しいハードウェアをデプロイしたりポイントソリューションをデプロイしたりする必要はなくなります。

この機能を使用して、以下を実行できます。

-

安全な OT 資産の識別 — プログラマブルロジックコントローラー (PLC)、ヒューマンマシンインターフェース (HMI)、その他の重要な OT デバイスを安全に識別します。

-

統一されたサイバーエクスポージャー管理 — OT データと文脈情報を表示して、アタックサーフェス全体の包括的なビューをサポートします。

-

包括的な可視性 — IT 環境と OT 環境全体で検出を統合します。

-

プロトコル固有の検出 — 中断のないクエリを使用して、稼働中のデバイスを特定し、製造元、モデル、ファームウェアバージョンなどの詳細な属性を取得します。

この機能には、ユーザーインターフェースへの以下の追加が含まれます。

-

OT Recon スキャンテンプレート - OT 環境用に最適化された、事前設定された専用スキャンテンプレート。詳細については、スキャンテンプレートを参照してください。

-

[オペレーショナルテクノロジーデバイスを安全にスキャン] 設定 — スキャン設定内のトグルにより、スキャンが産業プロセスを邪魔しないようにします。詳細については、検出設定を参照してください。

2026 年 2 月 18 日

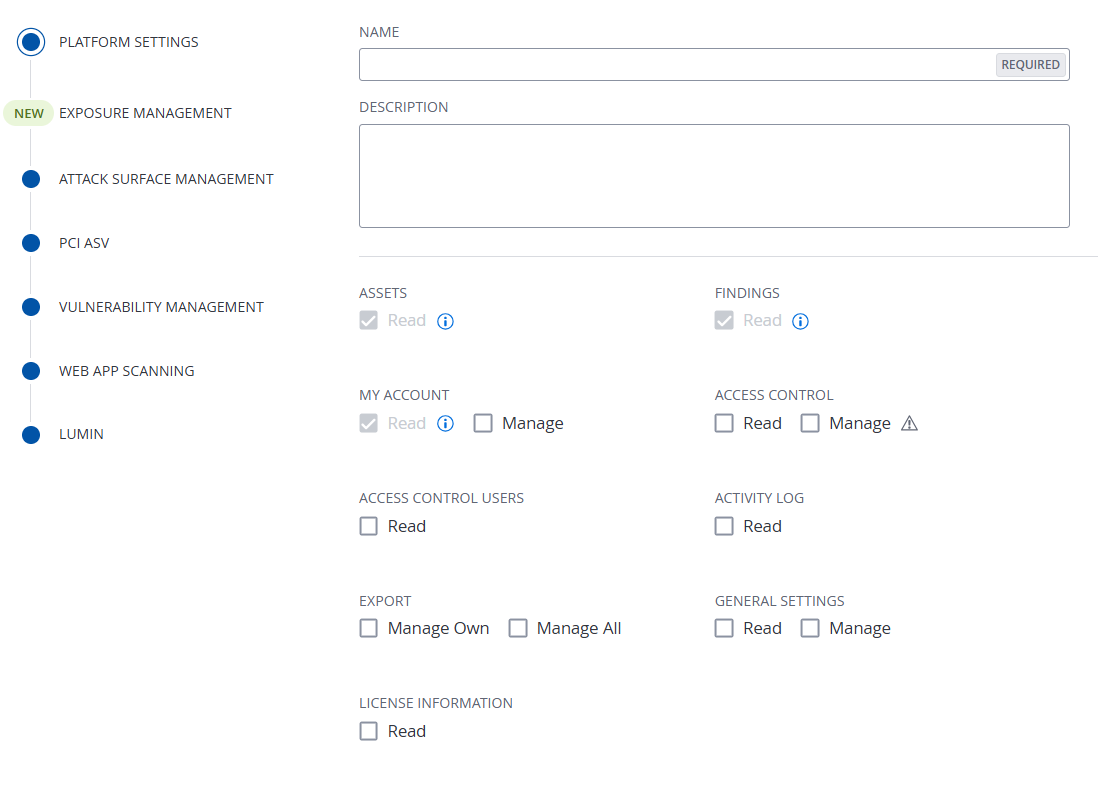

Tenable Vulnerability Management 内での今後のカスタムロールのアップデートに備えて、Tenable は、 [エクスポート] > [自身を管理] と [すべて管理] オプションを、[脆弱性管理設定] セクションから、カスタムロール作成ワークフローの [プラットフォーム設定] セクションに移動しました。

詳細については、Tenable Vulnerability Management ユーザーガイドのカスタムロールの作成を参照してください。

2026 年 2 月 2 日

Tenable は、Tenable サイバーエクスポージャー管理 (EM) と Tenable Vulnerability Management (VM) の間で資産分類の命名規則を標準化しました。これまでデバイスプロファイリングと呼ばれていたこの機能は、資産分類というタイトルで統一されます。この統一により、使用しているプラットフォームやビューに関係なく、リスクドライバーや資産プロパティに全く同じラベルが付けられ、クロスプラットフォーム分析のシームレスなエクスペリエンスが可能になります。

主な用語の変更

-

資産カテゴリ: デバイスクラス (VM) および デバイスプロファイル (EM) に代わる名称。

-

資産機能: デバイスサブクラス (VM) および デバイス機能 (EM) に代わる名称。

-

分類の信頼性/ドライバー: プロファイルの信頼性/ドライバーのすべてのラベルに代わる名称。

-

統一された値の表示: データの値がプラットフォーム全体で標準化されました。たとえば、「ワークロードデバイス」と「VM またはワークロード」などの一貫性のないラベルは、Tenable 標準に基づいて、明確な 1 つの命名規則に統一されました。

詳細は、Asset Categorization Quick Reference Guide (資産分類クイックリファレンスガイド) を参照してください。

2026 年 1 月 27 日

Tenable は Tenable Vulnerability Management に [プラグインダウンロード同時実行] のグローバル設定を 2 つ追加しました。1 つはリンクされた Tenable Nessus スキャナー用、もう 1 つはリンクされた Tenable Agents 用です。

この設定を有効にすると、Tenable Vulnerability Management から同時にプラグインをダウンロードできるリンクされた Tenable Nessus スキャナーまたは Tenable Agents の数を決められます。これによって、ネットワークの帯域幅を管理し、大規模なアップデートによってリソースが使い尽くされるのを防止するのに役立ちます。

詳細については、Tenable Vulnerability Management ユーザーガイドのリンクされたスキャナーの管理およびグローバルエージェント設定の変更を参照してください。

Tenable は Tenable Vulnerability Management のエージェントプロファイルに [CPU 使用率コントロール] 設定を追加しました。

この設定を有効にすると、Windows または Linux ホストにインストールされている場合に Tenable Agent が使用できるホストの CPU の最大パーセンテージを設定できます。これによって、重要なホストシステムでのエージェントスキャンによるパフォーマンスの影響を管理できます。

詳細については、Tenable Vulnerability Management ユーザーガイドのエージェントプロファイルの管理を参照してください。

2026 年 1 月 23 日

Tenable は、検出結果の強化属性のストリームを Tenable データストリームに追加しました。この新しいストリームは、脆弱性の変更、リスクの許容、ホスト監査結果の変更など、すべての手動リスク調整を JSON 形式で AWS S3 バケットに直接エクスポートする、一元化されたプッシュベースのメカニズムを提供します。この機能は、Vulnerability Management の変更のユーザーインターフェース内で現在管理されているオーバーライドデータの配信を自動化し、外部のレポートや分析ツールに手動でのリスク判断を統合できます。

新機能

この機能強化により、Tenable データストリームエコシステム内で利用可能なメタデータが拡張され、自動の Tenable 検出結果をオーバーライドする変更がキャプチャされます。

-

手動によるリスク管理 (Vulnerability および WAS) — 変更 (深刻度の変更) または許容 (リスクの許容) された検出結果の詳細情報を継続的にエクスポートします。これには、ソースシステム、元のリスクレベルと現在のリスクレベルの比較などが含まれます。

-

ホスト監査のオーバーライド — ホスト監査の結果が手動で変更または許容されたケース (例: 結果を PASSED、FAILED、WARNING のいずれかに変更) を追跡し、設定監査のコンプライアンス可視性を確保します。

-

完全な文脈を含めた監査ログ — 各エントリに、固有のルール ID、ユーザー指定のコメントまたは正当性、変更ターゲット (RISK または RESULT)、一時ルールの期限切れタイムスタンプの情報が含まれます。

手動によるリスク管理 (Vulnerability および WAS) — 変更 (深刻度の変更) または許容 (リスクの許容) された検出結果の詳細情報を継続的にエクスポートします。これには、ソースシステム、元のリスクレベルと現在のリスクレベルの比較などが含まれます。

ホスト監査のオーバーライド — ホスト監査の結果が手動で変更または許容されたケース (例: 結果を PASSED、FAILED、WARNING のいずれかに変更) を追跡し、設定監査のコンプライアンス可視性を確保します。

完全な文脈を含めた監査ログ — 各エントリに、固有のルール ID、ユーザー指定のコメントまたは正当性、変更ターゲット (RISK または RESULT)、一時ルールの期限切れタイムスタンプの情報が含まれます。

詳細については、Tenable Vulnerability Management ユーザーガイドの次のトピックを参照してください。

2026 年 1 月 22 日

Tenable は、Tenable Vulnerability Management のモビライゼーションサービスで Tenable FedRAMP Moderate が利用できるようにしました。エクスポージャー対応イニシアチブを使用して、双方向チケットを自動または手動で作成することで、チームを統合し、修正ワークフローを効率化します。この機能により、セキュリティに関する検出結果が Jira Cloud や ServiceNow のチケットと同期され、対応時間が短縮されます。

詳細については、次を参照してください。

-

Tenable モビライゼーションの Storylane デモ

-

Tenable Vulnerability Management ユーザーガイドのイニシアチブの作成

-

Mobilization Quick Reference Guide (モビライゼーションクイックリファレンスガイド)

2026 年 1 月 13 日

Tenable は Tenable Vulnerability Management に [プラグインダウンロード同時実行] のグローバル設定を 2 つ追加しました。1 つはリンクされた Tenable Nessus スキャナー用、もう 1 つはリンクされた Tenable Agents 用です。

この設定を有効にすると、Tenable Vulnerability Management から同時にプラグインをダウンロードできるリンクされた Tenable Nessus スキャナーまたは Tenable Agents の数を決められます。これによって、ネットワークの帯域幅を管理し、大規模なアップデートによってリソースが使い尽くされるのを防止するのに役立ちます。

詳細については、早期アクセス Tenable Vulnerability Management ユーザーガイドのリンクされたスキャナーの管理およびグローバルエージェント設定の変更を参照してください。

Tenable は Tenable Vulnerability Management のエージェントプロファイルに [CPU 使用率コントロール] 設定を追加しました。

この設定を有効にすると、Windows または Linux ホストにインストールされている場合に Tenable Agent が使用できるホストの CPU の最大パーセンテージを設定できます。これによって、重要なホストシステムでのエージェントスキャンによるパフォーマンスの影響を管理できます。

詳細については、早期アクセス Tenable Vulnerability Management ユーザーガイドのエージェントプロファイルの管理を参照してください。