ウェブアプリケーションの検出結果の詳細

必要な Tenable Vulnerability Management ユーザーロール: 基本、スキャンオペレーター、標準、スキャンマネージャー、または管理者

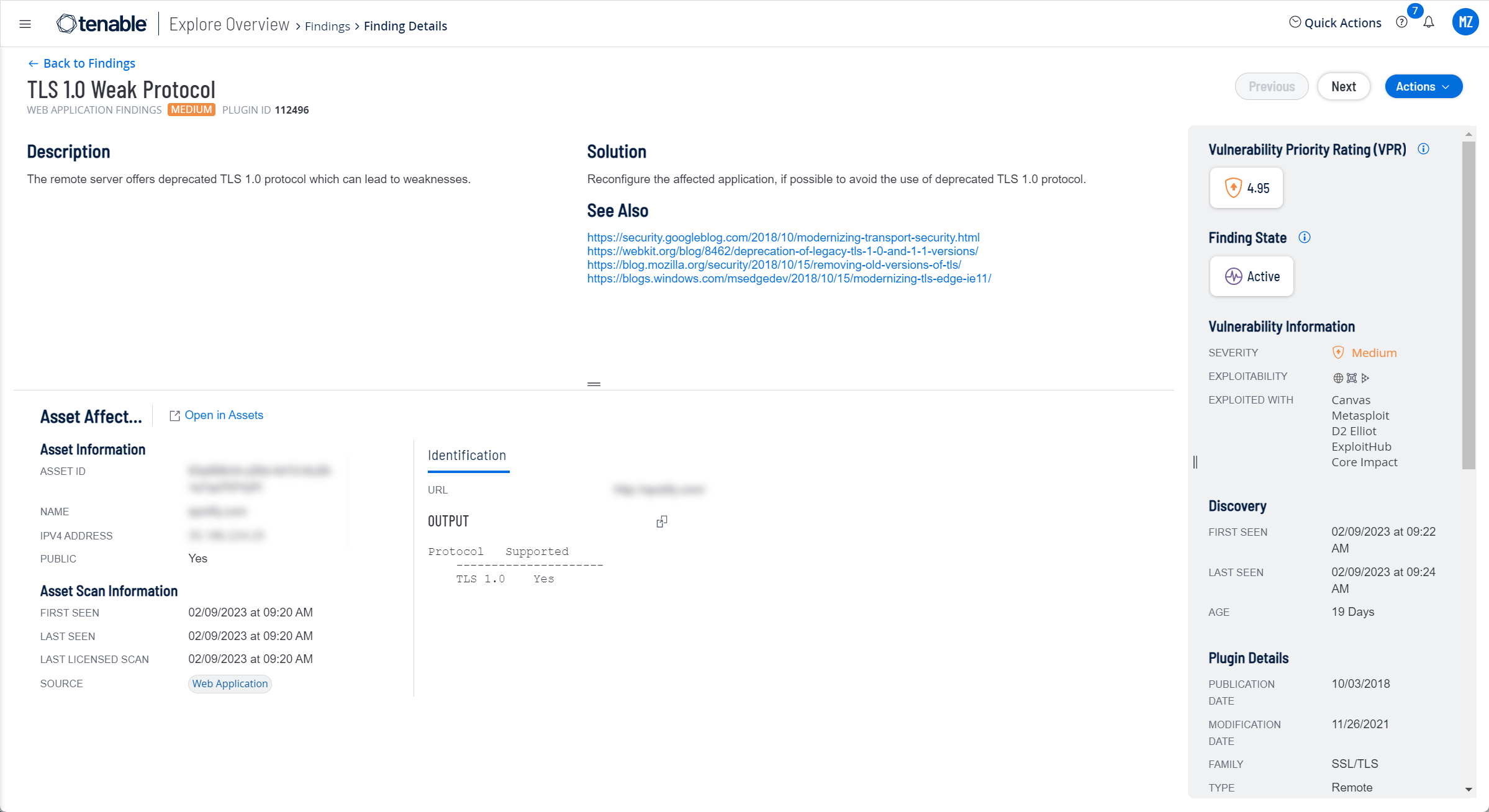

検出結果の詳細の表示 を行う際の [検出結果の詳細] ページは、検出結果タイプによって異なります。ウェブアプリケーションの検出結果の場合、説明、推奨されるソリューション、影響を受けている資産の詳細が含まれます。

ウェブアプリケーションの検出結果の [検出結果の詳細] ページには、次のセクションがあります。

注意: Tenable Vulnerability Management は空のセクションを非表示にするため、これらのセクションは表示されない場合があります。

| セクション | 説明 |

|---|---|

| 説明 |

検出結果で検出された脆弱性を特定した Tenable プラグインの説明です。 |

| ソリューション |

検出結果で検出された脆弱性の修正方法に関する概要です。このセクションは、公式のソリューションが使用可能な場合にのみ表示されます。 |

| AI インベントリ | 検出結果が AI 関連の場合、このセクションには Tenable のプラグインによって検出された AI/LLM 関連のツールが一覧表示されます。 |

| その他の関連項目 | 検出結果で検出された脆弱性についての役立つ情報を含む外部ウェブサイトへのリンクです。 |

| 資産情報 |

影響を受けている資産に関する情報。以下が含まれます。

|

| 資産スキャン情報 |

脆弱性を検出したスキャンに関する情報。次の情報が含まれます。

|

| 識別 |

検出結果で検出された脆弱性のプラグインの識別方法に関する情報で、次のものが含まれます。

|

| HTTP 情報 |

スキャナーとウェブアプリケーション間の HTTP メッセージに関する情報で、次のものが含まれます。

|

| 添付ファイル | 検出結果で検出された脆弱性に関する詳細を含むプラグインの添付ファイルです。このセクションは、添付ファイルが使用可能な場合にのみ表示されます。 |

| VPR (脆弱性優先度格付け) | Tenable によって計算された脆弱性の VPR (脆弱性優先度格付け) です。 |

| 検出結果の状態 | 検出結果で検出された脆弱性の状態。詳細は、脆弱性の状態を参照してください。 |

| 脆弱性の情報 |

プラグインが特定した脆弱性に関する情報です。次のものが含まれます。

|

| 検出 |

Tenable Vulnerability Management が検出結果で検出された脆弱性を最初に検出した時に関する情報。次のものが含まれます。

|

| プラグインの詳細 |

検出結果で検出された脆弱性を検出したプラグインに関する情報で、次のものが含まれます。

|

| リスク情報 |

影響を受けている資産に脆弱性が与える相対リスクに関する情報で、次のものが含まれます。

|

| 参照情報 |

Tenable Vulnerability Management によって検出結果で検出された脆弱性に関する追加情報を提供する業界リソースには、次のようなものが含まれます。

|

| アクション |

右上の [アクション] ボタンをクリックしてドロップダウンを表示し、次の操作を実行できます。

|