エージェント

エージェントにより、継続的なホスト認証情報がなくても、またはオフラインの資産であっても簡単に資産をスキャンできるようになり、スキャンの柔軟性が高まります。エージェントは、ネットワークにほとんど影響を与えずに、大規模な同時スキャンを可能にします。

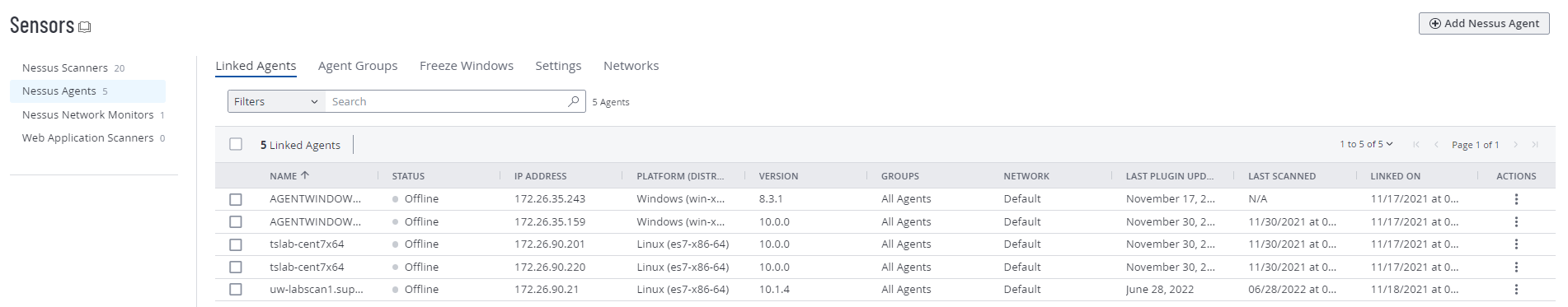

ホストに Tenable Agent をインストールし、そのエージェントを Tenable Vulnerability Management にリンクすると、Tenable Vulnerability Management [リンクされたエージェント] ページにエージェントが表示されます。

Tenable Agents は、エンドポイント (サーバー、ノートパソコン、デスクトップなど) に直接インストールできるホストベースのセンサーです。

外部から資産をスキャンする従来のネットワークスキャナーとは異なり、エージェントはオペレーティングシステム内から動作します。これにより、一時的資産、オフラインの資産、リモートでのスキャンが困難な資産を可視化できます。

リンクされたエージェントを管理するには、リンクされたエージェントの管理を参照してください。

エージェントの仕組み

デプロイメントを効果的に設計するには、次の技術的な動作を理解する必要があります。

-

ローカル処理 — エージェントはホスト上でサービスとして実行されます。スキャン期間が開始すると、エージェントは自分の CPU とメモリを使用してローカルで脆弱性データをコンパイルし、結果を圧縮して Tenable Vulnerability Management にアップロードします。

-

アウトバウンド通信 — エージェントは厳格なファイアウォール環境向けに設計されています。Tenable クラウドへのアウトバンド TCP ポート 443 を介してすべての通信を開始します。お客様がインバウンドポートを開く必要はありません。

-

非同期スキャン — 定期スキャンの期間中にエージェントがオフラインになった場合、オンラインに戻ったときにすぐにスキャンを実行するように設定できます。これにより、異なるタイムゾーンを移動している従業員やタイムゾーンをまたいで働いている従業員の結果を見逃すことがなくなります。

-

マネージャーチェックイン — リンクされたエージェントは、起動時、再起動後、およびメタデータが更新されるたびに (10 分以上間隔が空くことはありません)、Tenable Vulnerability Management をチェックします。

主なユースケース

セキュリティエンジニアは通常、ネットワークスキャナーでは対応できない特定の範囲のギャップを解消するためにエージェントをデプロイします。

-

一時的デバイス — 企業ネットワークを離れたノートパソコン (パブリックネットワークを利用するリモートワーカーなど) は、VPN 接続なしでもインターネット経由で脆弱性を報告できます。

-

認証情報の管理 — エージェントはシステムまたはルートとして実行されるため、自動的にローカルファイルシステムへのフルアクセス権が付与されます。これにより、各ホストのサービスアカウント認証情報 (SSH キーや WMI パスワードなど) を管理してローテーションする必要がなくなりました。

-

強化されたセグメント — 非侵害ゾーン (DMZ) またはインバウンド SMB/SSH が厳格にブロックされている分離ネットワークの場合、エージェントは単一のアウトバウンド HTTPS ストリームを介して脆弱性データを抽出する方法を提供します。

デプロイメントのワークフロー

エージェントからのデータの取得方法には、インストール、リンク、編成が含まれます。

-

インストール — 標準的なデプロイメントツール (SCCM、Jamf、Ansible など) を使用して、ホストにエージェントソフトウェア (MSI、RPM、DEB) をデプロイします。

-

リンク — インストール中、リンクキーを指定する必要があります。このキーにより、エージェントは特定の Tenable コンテナに認証されます。リンク後、エージェントは「オンライン」になりますが、アイドル状態です。

-

編成 — エージェントを効果的に管理するため、エージェントグループ、エージェントプロファイル、ネットワークを設定します。

エージェントの大規模管理

エージェントを大規模に管理するには、ターゲット指定にグループを使用したり、設定にプロファイルを使用したりする必要があります。

-

エージェントグループ (ターゲット) — 個別のエージェントに対してスキャンを起動することはできません。エージェントグループをスキャンする必要があります。グループを使って、エージェントを論理的に編成することができます (「Windows Server」や「リモートラップトップ」など)。Tenable Vulnerability Management でスキャンを設定する時に、これらのグループをスキャンターゲットとして選択します。

-

エージェントプロファイル (設定) — プロファイルを使用して、エージェント自体の動作を管理できます。プロファイルを使用して以下をコントロールします。

-

ソフトウェアのアップデート — エンドポイントで実行するエージェントソフトウェアのバージョンを指定します。

-

フリーズ期間 — 重要な営業時間中にエージェントがアップグレードまたは変更されないようにします。

-

パフォーマンス — ホスト上でエージェントが消費できる CPU リソースを制限します。

-

-

ネットワーク (セグメンテーション) — ネットワークは重複する IP アドレスを区別するための論理セグメントです。たとえば、どちらも 192.168.1.x の範囲を使用する 2 つの異なるブランチオフィスにエージェントをデプロイする場合、それぞれのエージェントを別々のネットワークに割り当てます。こうすると、Tenable Vulnerability Management により資産が別々のエンティティとして扱われます。

収集されたデータ

エージェントがアクティブになると、以下のメタデータを収集して報告します。これは、資産の特定や脆弱性の評価に有用です。

-

バージョン情報 (エージェントのバージョン、ホストのアーキテクチャ)

-

インストールされている Tenable プラグインのバージョン

-

OS 情報 (例: Microsoft Windows Server 2008 R2 Enterprise Service Pack 1)

-

Tenable 資産 ID (例: Unix の場合は /etc/tenable_tag、Windows の場合は HKEY_LOCAL_MACHINE\SOFTWARE\Tenable\TAG)

-

ネットワークインターフェース情報 (ネットワークインターフェース名、MAC アドレス、IPv4 アドレス、IPv6 アドレス、ホスト名、DNS 情報 (ある場合))

-

update_hostname が yes に設定されている場合はホスト名 (詳細については、Tenable Agent の詳細設定を参照してください)

-

AWS EC2 インスタンスメタデータ (ある場合)注意: Tenable Agent は 169.254.169.254 に接続して、AWS メタデータを Tenable Vulnerability Management に提供します。Tenable Agent と 169.254.169.254 の間のトラフィックは正常で予期された動作です。

AWS EC2 インスタンスメタデータ (ある場合)注意: Tenable Agent は 169.254.169.254 に接続して、AWS メタデータを Tenable Vulnerability Management に提供します。Tenable Agent と 169.254.169.254 の間のトラフィックは正常で予期された動作です。