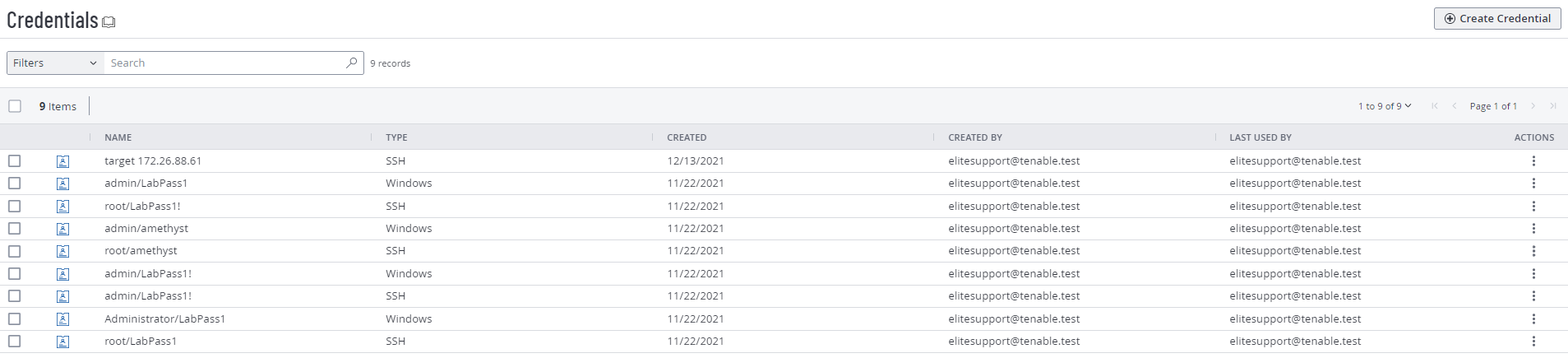

管理された認証情報

注意: このセクションでは、管理された認証情報を作成し維持管理する方法を説明します。スキャン固有またはポリシー固有の認証情報の詳細は、Tenable Vulnerability Management スキャンの認証情報

管理された認証情報は、脆弱性スキャンの実行に必要な認証文字列の安全かつ一元的な保存場所として機能します。

個別のスキャン定義にユーザー名とパスワードを手動で入力するスキャン固有の認証情報とは異なり、管理された認証情報では、資産のアイデンティティを一度定義すれば、複数のスキャンでそれを安全に参照することができます。

管理された認証情報の管理については、管理された認証情報の管理を参照してください。

ガバナンスとリスク低減

コンプライアンス (PCI DSS や NIST など) の観点から見ると、管理された認証情報は、アドホックの認証情報の使用と比べて、重要な管理レイヤーを提供します。

-

アタックサーフェスの削減 — 認証情報を一元化することによってその散在を防ぎます。高特権のパスワード (ドメイン管理者など) を、何百もの異なるスキャン定義にではなく、1 つの安全な場所に保存します。

-

簡素化されたローテーション — ユーザーが自分の環境でパスワードを変更する場合、管理された認証情報オブジェクトを 1 つ更新するだけで済みます。Tenable Vulnerability Management はそのオブジェクトを参照するすべてのスキャンを即座に更新するため、認証の失敗やアカウントのロックを回避できます。

アクセス制御と最小権限

管理された認証情報は、詳細なアクセス許可レベルによる職務の分離をサポートします。これにより、運用スタッフは機密データを危険に晒すことなく職務を遂行できます。

-

編集可 — ユーザーは機密データ (パスワードまたはキー) を表示および変更できます。このアクセス許可は上位レベルの管理者に制限する必要があります。

-

使用可 — ユーザーはスキャンを起動するために認証情報を選択できますが、パスワードやキーを表示することはできません。この機能により、アナリストはドメイン管理者パスワードを知らなくてもスキャンを実行できます。

スキャンへの統合

管理された認証情報を定義すると、それは Tenable Vulnerability Management 内で再利用可能なオブジェクトになります。

-

分離された設定 — スキャンは生データではなく認証情報オブジェクトを参照します。これにより、スキャン設定がクリーンに保たれ、監査できる状態が維持されます。

-

サポートされているタイプ — SSH キー、Windows パスワード (Kerberos/NTLM)、SNMP コミュニティ文字列、データベース認証情報など、さまざまな認証タイプを管理できます。