運用プレイブック

効果的なサイバーエクスポージャー管理は、脆弱性を特定することだけではありません。アタックサーフェス全体のリスクを評価して低減するために、一貫性のある繰り返し可能なプロセスも必要になります。「運用プレイブック」は、お客様が特定のセキュリティ上の結果を達成しやすいように設計された戦略ガイドです。各プレイブックは Tenable Vulnerability Management および Tenable One プラットフォームの複数の部分を取り扱っており、お客様の検出、評価、修正のサイクルをガイドします。

目的

これらのプレイブックを使用すると、次の主な目標を達成できます。

-

標準化: セキュリティチームと IT チームに共通のプロセスとタイムラインを確立します。

-

効率性: お客様のビジネスにとって最も重要なリスクの優先度を設定し、修正することにのみ集中することで、ノイズを減らします。

-

継続的な改善: リスク管理のアプローチを、対応型から予防型の循環的なアプローチにシフトします。

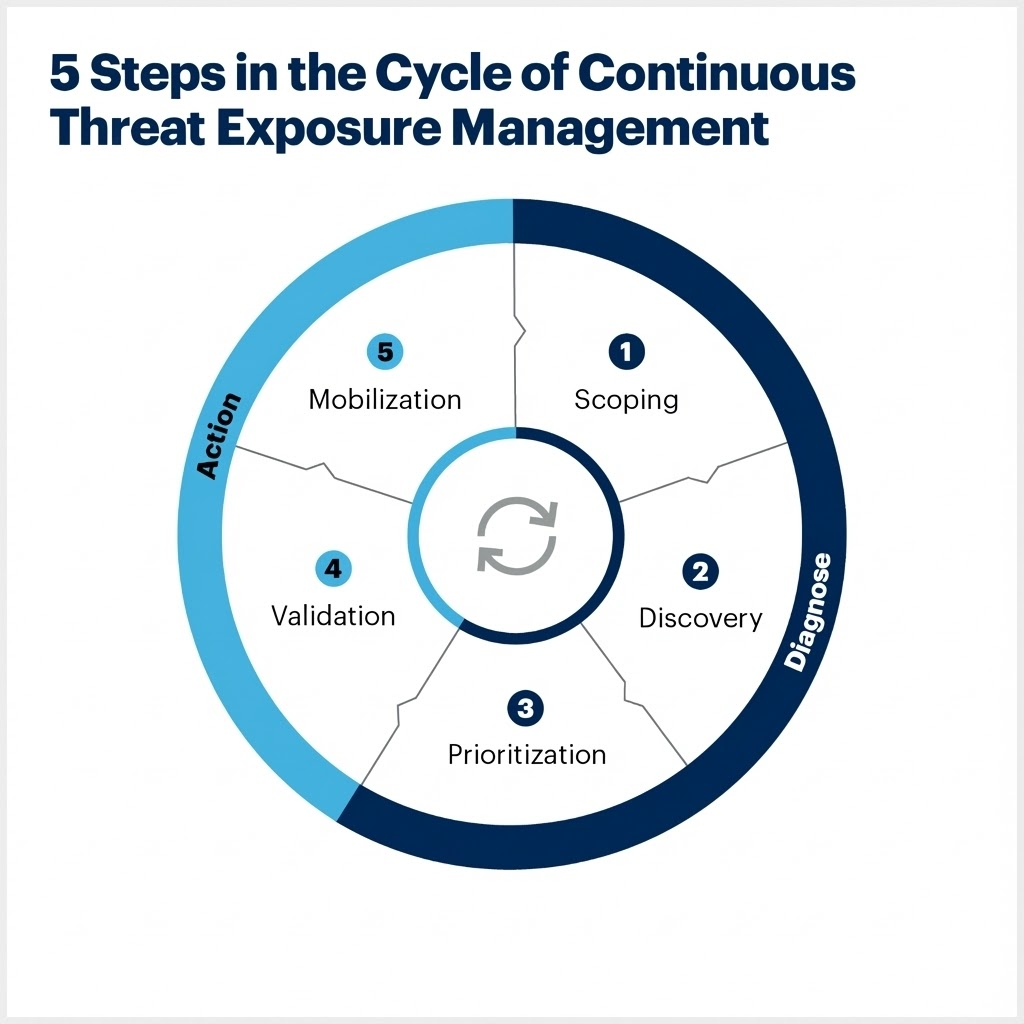

サイバーエクスポージャー管理のライフサイクル

これらのプレイブックを循環的に使用することで、サイバーエクスポージャー管理を、スタートラインとフィニッシュラインがあるものではなく、発見と改善の絶え間ないループの繰り返しであると見なすことができます。

以下に例を挙げます。

-

フェーズ 1: 検出と評価 — 資産を特定し、脆弱性をスキャンします。

-

フェーズ 2: 優先順位付け - VPR (脆弱性優先度格付け) (VPR) と 資産重要度の格付け (ACR) を使用して、最初に修正する必要があるものを見極めます。

-

フェーズ 3: 修正 — IT にハンドオフして、パッチまたは緩和策を適用します。

-

フェーズ 4: 測定 — 修正を検証し、Cyber Exposure Score (CES) 改善を追跡します。

前提条件

これらのプレイブックを実行する前に、次の要件が満たされていることを確認してください。

-

アクセス: Tenable Vulnerability Management および Tenable One プラットフォームにログインできる。

-

ロール: タスクを実行するために適切なロール (例: 標準、スキャンオペレーター、管理者) を持っている。

-

センサー: スキャナーやエージェントなどのセンサーがデプロイされており、プラットフォームとアクティブに通信している。

はじめに

まず次のトピックを参照してください。