露出インジケーター

Tenable Identity Exposure は、AD インフラのセキュリティ成熟度を露出インジケーターを通じて測定し、監視および分析対象のイベントのフローに対して深刻度レベルを割り当てます。Tenable Identity Exposure は、セキュリティの悪化を検出するとアラートをトリガーします。

これらの IoE は事前設定されており、定められた基準から逸脱すると、対応するアラートがトリガーされます。

IoE を表示する方法

-

Tenable Identity Exposure で、ナビゲーションペインの [露出インジケーター] をクリックします。

[露出インジケーター] ペインが開きます。デフォルトでは、Tenable Identity Exposure は逸脱を含む IoE だけを表示します。

-

(オプション) すべての IoE を表示するには、[すべてのインジケーターを表示] トグルをクリックして [はい] に切り替えます。

Tenable Identity Exposure の IoE には、ユーザーの調査能力を上げるために設けられたさまざまな機能が付いています。

-

検索とフィルタリングが可能: フォレストとドメインに基づいてフィルターを適用することで、IoE を簡単に探索できます。

-

エクスポート機能: 逸脱オブジェクトにより、IoE を CSV 形式でエクスポートできます。

-

IoE インシデントに対するアクション: ホワイトリストからサイバーエクスポージャーを削除するか、再有効化します。

IoE のデータには、次のものが含まれます。

-

情報セクション: このセクションでは、既知の攻撃ツール、影響を受けたドメイン、関連ドキュメントなど、各露出インジケーター (IoE) に関するエグゼクティブサマリーが表示されます。

-

脆弱性の詳細: このセクションでは、Active Directory の設定ミスに関する詳細な情報が表示されます。

-

逸脱したオブジェクト: このセクションは、アタックサーフェスをさらに広げる可能性のある Active Directory の設定ミスをハイライトします。

-

推奨事項: このセクションでは、アタックサーフェスを最小限に抑えるための効果的な設定戦略について説明します。

深刻度レベル

深刻度レベルにより、検出された脆弱性の深刻度を評価し、修正アクションに優先順位を付けることが可能になります。

[露出インジケーター] ペインに IoE が次のように表示されます。

-

カラーコードを使用した深刻度レベル。

-

垂直方向 — 深刻度の高い順 (赤が最も優先順位が高く、青が最も低い)。

-

水平方向 — 複雑度の高い順。Tenable Identity Exposure は複雑度の指標を動的に計算して、逸脱した IoE の修正の難易度を示します。

| 深刻度 | 説明 |

|---|---|

| 重大 — 赤 | 特定の非特権ユーザーによる Active Directory の攻撃や侵害を防止する方法を示します。 |

| 高 — オレンジ |

認証情報の盗取やセキュリティ機能のバイパスにつながる侵入後のテクニック、または危険な状態へと連鎖的につながる可能性のある手口を示します。 |

| 中 — 黄 | Active Directory インフラに対する限定的なリスクを示します。 |

| 低 — 青 | 優れたセキュリティ対策を示します。特定のビジネス環境では、必ずしも AD のセキュリティに影響を与えるとは限らない影響度の低い逸脱が許容される場合もあります。これらの逸脱は、管理者が非アクティブなアカウントをアクティブ化するなどのミスをした場合にのみ、AD に影響を与えます。 |

修正の優先順位付け

システムによって特定された深刻度の高い IoE に対する修正作業を優先的に行います。さらに、IoE 内のリスクメーターを使用して、重大なカテゴリ内でさらに優先順位を付けることができます。

所属組織の権限範囲内または運用上の許可範囲内の IoE であるなら、許可リストに追加できます。

ユースケース

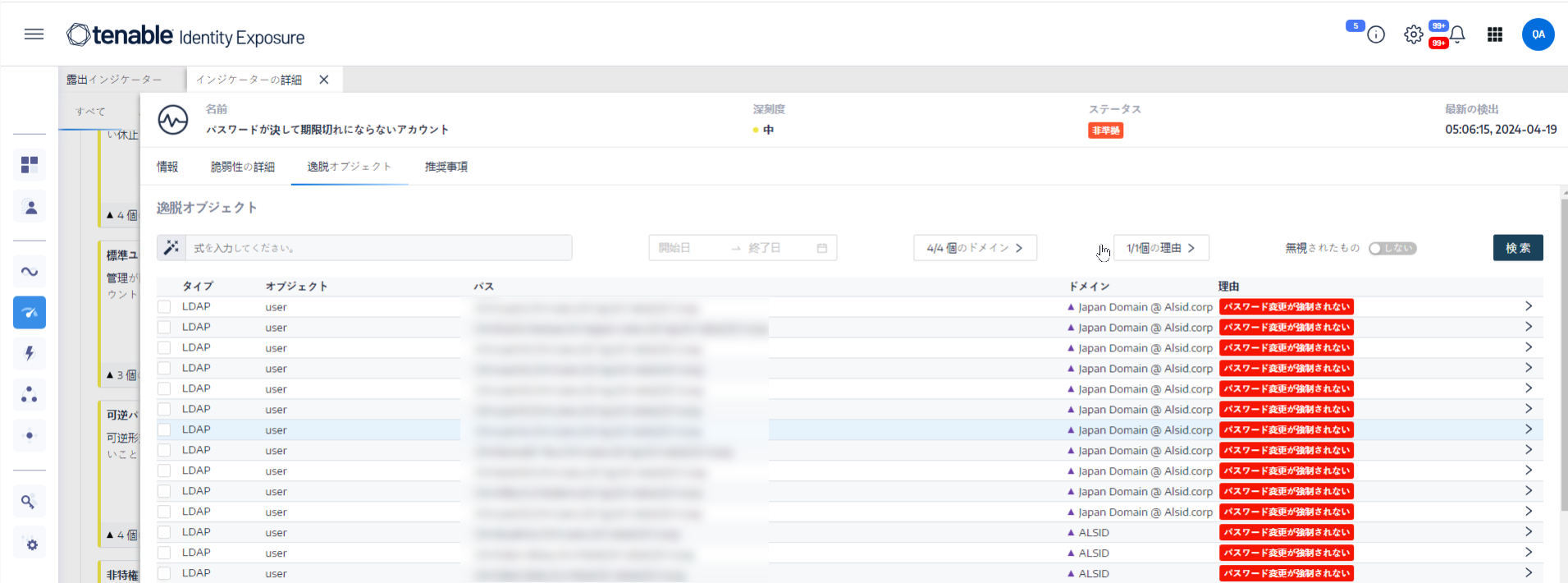

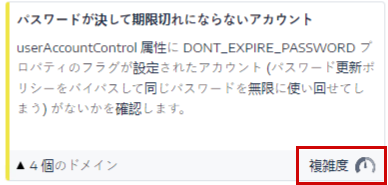

次のユースケースでは、[パスワードが決して期限切れにならないアカウント] という IoE に注目します。

-

Tenable Identity Exposure が IoE にフラグを立てると、その IoE は [露出インジケーター] ペインに表示されます。

-

この IoE に関するさらなるインサイトを表示するには、その IoE をクリックして追加の詳細にアクセスします。情報ページ内には、簡潔な概要、その IoE に関連付けられている潜在的な攻撃ツールの詳細、影響を受けたドメイン、および問題を理解し効果的に対処するのに役立つ関連ドキュメントの詳細を含むエグゼクティブサマリーが表示されます。

-

IoE の詳細を表示するには、[脆弱性の詳細] タブをクリックします。

-

[パスワードが決して期限切れにならないアカウント] 設定が有効になっているアカウントを確認するには、[逸脱したオブジェクト] をクリックします。このアクションにより、システム内でこの設定を持つアカウントのリストを参照できます。

-

逸脱したオブジェクトをクリックすると、IoE がフラグを立てたアカウントが表示されます。

-

Active Directory 管理者に連絡して、影響を受けているアカウントで [パスワードが決して期限切れにならないアカウント] オプションが有効になっている理由を確認してください。

-

その回答に基づいて、アカウントをホワイトリストに登録するか、Active Directory 管理者が問題に対処するための推奨事項を作成できるように支援します。

-

推奨事項については、IoE の推奨事項セクションを参照できます。

-

アカウントに例外がある、または想定内の動作であると確認された場合は、この IoE を無視することができます。その場合、[逸脱オブジェクト]に移動して、該当する逸脱を選択し、選択されたオブジェクトを無視するか、要件に応じて選択されたオブジェクトの無視を停止します。

関連項目

-

Indicators of Exposure

-

露出インジケーターの動画チュートリアル

-

Customize an Indicator