イベントフロー

Tenable Identity Exposure のイベントフローは、AD インフラに影響を与えるイベントをリアルタイムで監視し分析した結果を表示します。イベントフローを使用して、重大な脆弱性と推奨される修正方法を特定できます。

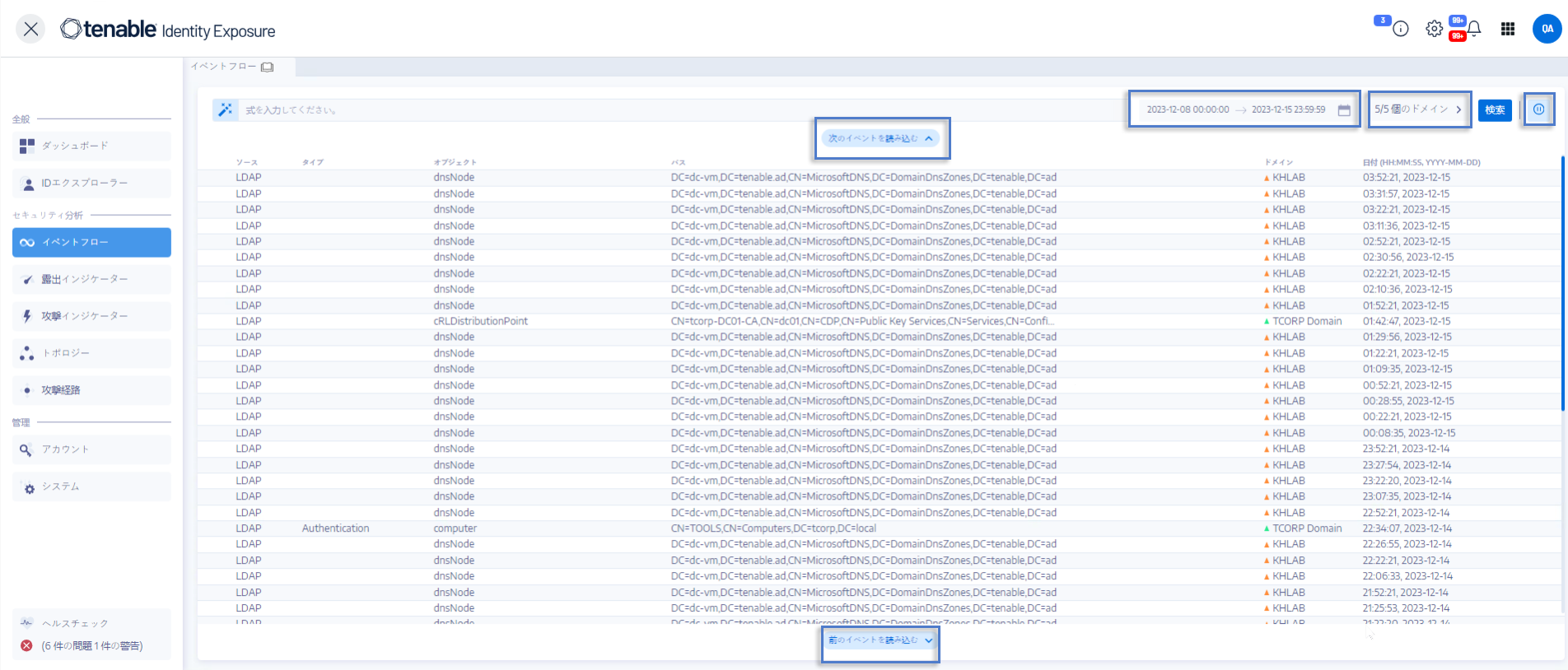

[イベントフロー] ページを使用して、時間を遡って以前のイベントをロードしたり、特定のイベントを検索したりできます。ページの上部にある検索ボックスを使用して、脅威を検索したり悪意のあるパターンを検出したりすることもできます。

イベントフローは次のイベントを追跡します。

-

ユーザーやグループの変更: アカウントやグループの作成、削除、変更が含まれます。

-

アクセス許可の変更: ファイル、フォルダー、プリンターなどのオブジェクトに対するアクセス制御の変更が含まれます。

-

システム設定の調整: グループポリシーオブジェクト (GPO) やその他の重要な設定への変更が含まれます。

-

疑わしいアクティビティ: 不正な試行、権限昇格、および危険信号を示すその他のイベントが含まれます。

Tenable Identity Exposure は、次のような機能を提供して、イベントフローのデータを活用できるようにしています。

-

検索とフィルタリングが可能: キーワードや特定の条件を使用してイベントストリームを簡単にナビゲーションできるため、無関係な情報を最小限に抑え、関連するアクティビティにフォーカスできます。

-

詳細なイベント情報: 各イベントエントリには、影響を受けているオブジェクト、変更を担当したユーザー、使用されているプロトコル、関連する露出インジケーター (IoE) などの詳細情報が記載されています。

-

関係の視覚化: イベント間の関係を図示する機能により、一見無関係に見えるアクティビティが、より広範な攻撃キャンペーンにどのようにつながる可能性があるかを明らかにします。

イベントフローにアクセスするには

-

Tenable Identity Exposure で、左側のナビゲーションバーの [イベントフロー] をクリックします。

[イベントフロー] ページが開き、イベントのリストが表示されます。詳細は、Trail Flow Tableを参照してください。

データはイベントフローにどのように表示されますか?

-

Active Directory (AD) インターフェース内で次のアクションを実行すると...

-

新しいユーザーアカウントを作成する

-

ユーザーのグループメンバーシップを変更する

-

パスワードをリセットする

-

アカウントを無効化する

-

アカウントを有効化する

-

アカウントを削除する

-

オブジェクトを移動する

-

アクセス許可を変更する

-

-

Active Directory (AD) は、イベントログエントリを自動的に生成します。その際、次を含む、操作の詳細情報をキャプチャします。

-

タイムスタンプ

-

アクションを実行する管理者

-

影響を受けたオブジェクト

-

具体的な変更内容

-

-

Tenable Identity Exposure はこれらのイベントログを引き続き収集して分析し、イベントを相関付け、パターンを特定し、異常を検出します。

-

[イベントフロー] ページで、操作のフローと影響が視覚化されて表示されます。

-

タイムライン: イベントを時系列で表示し、直近の操作をハイライトします。

-

オブジェクトの詳細: 属性や関係など、影響を受けたオブジェクトに関する具体的な情報を提供します。

-

変更履歴: 現在の操作を含む、オブジェクトに加えられた変更の履歴を表示します。

-

リスクインサイト: 過剰なアクセス許可や機密性の高いグループのメンバーシップなど、操作に伴う潜在的なリスクを特定します。

-

コンプライアンス情報: 操作に関連するコンプライアンス違反を示します (ある場合)。

-

関連項目

-

イベントフローの概要

-

Trail Flow Use Cases